25 января, 15:07

Уязвимость в GNU InetUtils позволяет получить root доступ через Telnet

SecurityLab.ru

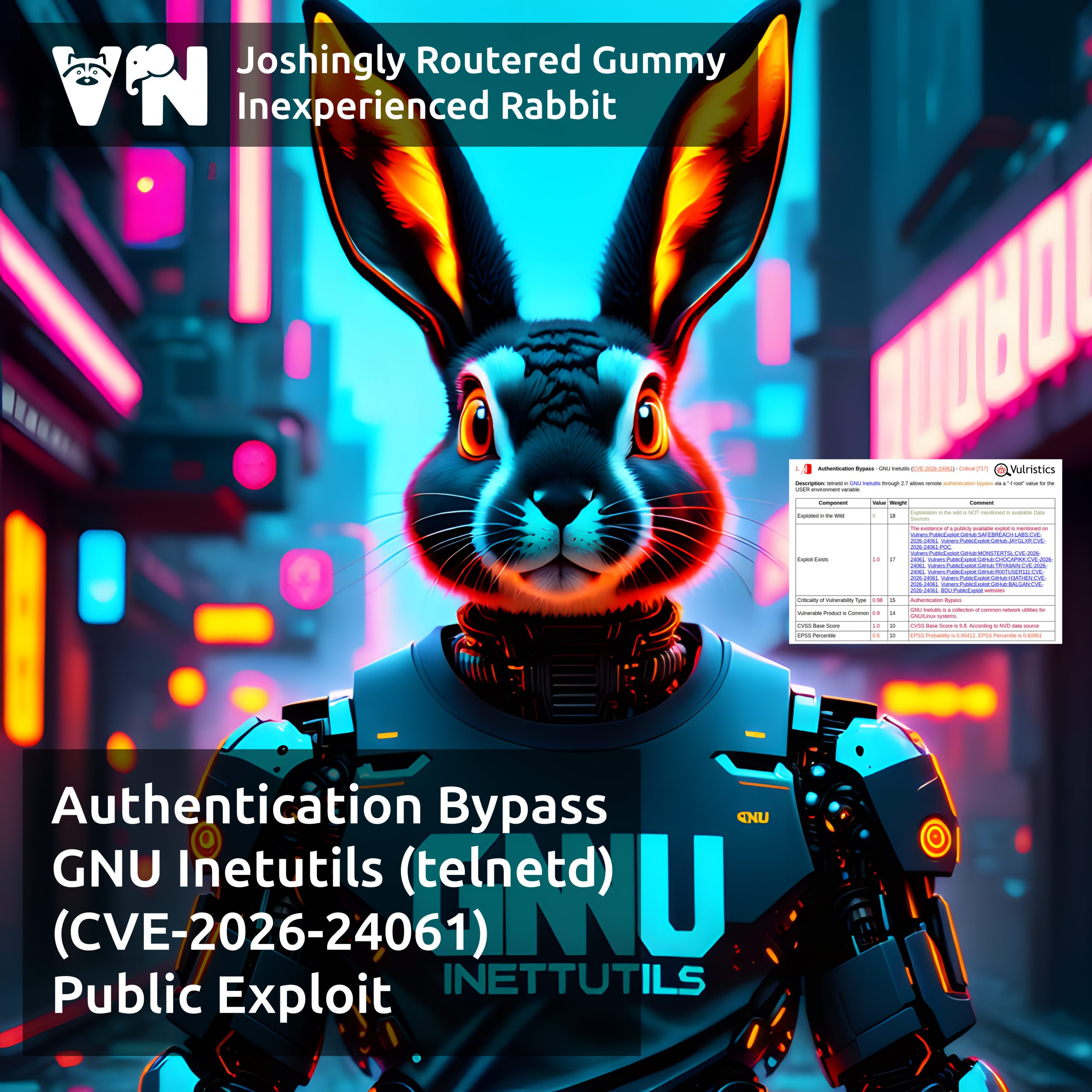

GNU InetUtils 11 летний баг открывал root доступ всем желающим В telnet сервере GNU InetUtils обнаружена опасная уязвимость CVE 2026 24061 с оценкой CVSS 9 8 Злоумышленник может получить root доступ без пароля просто отправив строку f root в переменной USER при подключении с параметром telnet a Система воспримет это как служебный флаг и пропустит аутентификацию Баг существует почти 11 лет с мая 2015 года и затрагивает все версии с 1 9 3 по 2 7 За 18 часов после публикации зафиксировано 60 попыток эксплуатации с 18 IP адресов Атакующие пытались установить SSH ключи загрузить криптомайнеры и собрать данные о системе Самый активный злоумышленник провёл 12 автоматизированных атак с разведкой через uname a id и чтение etc passwd Под угрозой около 3000 систем по всему миру Патч выпущен в январе 2026 года Разработчики настоятельно рекомендуют немедленно обновиться или полностью отключить telnetd устаревший протокол не должен использоваться в production СетеваяБезопасность УязвимостьLinux CriticalCVE SecurityLab в Telegram MAX Поддержите нас бустами

Типичный программист

В telnet нашли уязвимость с root доступом в одну строку она скрывалась в коде 11 лет В telnetd GNU InetUtils нашли опасную уязвимость CVE 2026 24061 CVSS 9 8 С мая 2015 года переменная USER f root пропускает пароль и даёт root доступ В чём опасность Баг живёт 11 лет с релиза 1 9 3 Атака до аутентификации без брутфорса GreyNoise видит сканирование с 21 IP Telnet сервера до сих пор в проде и доступны из интернета Что делать Отключить telnetd Обновить GNU InetUtils Заменить на SSH Закрыть 23 TCP для всех кроме доверенных IP Telnet мёртв и пора его хоронить

Kaspersky

В новом kaspersky securityweek Обнаружена критическая уязвимость в демоне telnetd реализующем удалённое подключение по протоколу telnet Она позволяет злоумышленникам получить root права в обход аутентификации Проблема существовала незамеченной больше 10 лет с марта 2015 года и может быть актуальна для сетевых устройств и промышленных контроллеров Злоумышленники начали применять новый вариант атаки ClickFix Они распространяют вредоносное расширение которое вызывает сбой в работе браузера Чтобы исправить проблему жертве предлагают выполнить в окне Run скопированную команду которая приводит к заражению системы Злоумышленники активно эксплуатируют уязвимость в почтовом сервере SmarterMail С её помощью они могут сбросить пароль администратора зная только имя его учётной записи и получить доступ к переписке

Управление Уязвимостями и прочее

Про уязвимость Authentication Bypass GNU Inetutils CVE 2026 24061 GNU Inetutils это набор сетевых программ общего назначения включающий среди прочего сервер Telnet telnetd Уязвимость telnetd из GNU Inetutils позволяет удалённому злоумышленнику получить root овый shell на хосте без каких либо учётных данных отправляя специально сформированную переменную окружения USER содержащую строку f root Патч исправляющий уязвимость вышел 20 января Уязвимы версии от 1 9 3 до 2 7 включительно Уязвимость существовала в нераскрытом виде более 10 лет Подробный write up и эксплойт были опубликованы компанией SafeBreach 22 января Текущая оценка Shodan 212 396 Telnet серверов в Интернете всего Сколько из них используют GNU Inetutils и уязвимы пока непонятно CyberOK обнаружили в Рунете около 500 потенциально уязвимых Telnet серверов avleonovrus Inetutils Telnet SafeBreach CyberOK Shodan telnetd

Похожие новости

+1

+1

+6

+6

+6

+6

+5

+5

Обнаружена уязвимость Copy Fail в ядре Linux, угрожающая безопасности дистрибутивов

Происшествия

1 день назад

Kaspersky выявляет кибератаку через DAEMON Tools: утечка ПО с бэкдором

Происшествия

1 день назад

+1

+1

Эксперты предупреждают о рисках подключения найденных флешек в офисах

Происшествия

1 день назад

+6

+6

Мошенники используют фишинг для хищения аккаунтов в мессенджерах

Происшествия

1 день назад

+6

+6

Рост популярности VPN в России: 40% пользователей и увеличение платных сервисов

Наука

3 часа назад

+5

+5

56 российских компаний переходят на унифицированные коммуникационные платформы для цифровой трансформации

Технологии

19 часов назад