5 мая, 16:10

Обнаружена уязвимость Copy Fail в ядре Linux, угрожающая безопасности дистрибутивов

Редакционное саммари

В ядре операционной системы Linux была обнаружена серьезная уязвимость, получившая название Copy Fail, которая позволяет злоумышленникам повышать свои привилегии до уровня root. Эта проблема существует с 2017 года и затрагивает множество дистрибутивов Linux, включая Ubuntu, RHEL и другие, выпущенные за этот период. Уязвимость была классифицирована как CVE 2026 31431 и уже активно эксплуатируется.

По информации экспертов компании Kaspersky, уязвимость связана с обработкой данных в криптографическом интерфейсе AF ALG. Атакующий может изменить данные в памяти, что позволяет ему получить root-доступ. Рабочий эксплойт, размером всего 732 байта, уже существует и может быть использован для изменения кода программ в оперативной памяти, что делает систему уязвимой, даже если файл на диске остается неизменным. Патчи для устранения уязвимости были выпущены 1 апреля, однако дистрибутивам потребуется время для их внедрения.

Ситуация вызывает серьезные опасения, особенно для серверов и контейнерных хостов, где злоумышленник может уже иметь локальный доступ. Рекомендуется ограничить использование модуля AF ALG или отключить его, если это не нарушает работу сервисов. Значимость этой уязвимости заключается в том, что она может привести к масштабным атакам на системы, использующие уязвимые версии ядра, что подчеркивает необходимость быстрого реагирования со стороны сообщества и администраторов для защиты своих систем.

InterLink - СБОРКИ ИГРОВЫХ ПК / НОВОСТИ

Linux получил опасную дыру с root доступом В ядре Linux раскрыли уязвимость Copy Fail она позволяет локальному пользователю повысить права до root и затрагивает многие дистрибутивы с ядрами выпущенными с 2017 года Уязвимость проходит как CVE 2026 31431 и относится к локальному повышению привилегий Проблема связана с криптографическим интерфейсом AF ALG и обработкой данных в ядре Атака даёт возможность изменить данные в памяти и использовать это для получения root доступа Под ударом могут быть Ubuntu RHEL SUSE Amazon Linux и другие системы на затронутых версиях ядра Особенно опасны общие серверы контейнерные хосты и Kubernetes узлы где у злоумышленника уже может быть локальный доступ Патчи для ядра уже выпущены но дистрибутивам нужно время чтобы довести обновления до пользователей До установки исправлений рекомендуют ограничить использование AF ALG или отключить проблемные модули если это не ломает рабочие сервисы Линукс снова спасёт быстрая реакция сообщества или масштаб слишком большой Наши каналы Участвуй в конкурсе Linuх

Kaspersky

В новом kaspersky securityweek В ядре Linux обнаружена опасная уязвимость Copy Fail которая позволяет локально повышать привилегии и делает возможным побег из виртуального окружения Эксперты Лаборатории Касперского проанализировали Copy Fail и представили варианты обнаружения атак которые эксплуатируют эту уязвимость Патчи исправляющие Copy Fail были выпущены 1 апреля Сама уязвимость была найдена ИИ ассистентом за час изучения кодовой базы Также наши эксперты изучили новые атаки группировки Silver Fox с использованием бэкдора ABCDoor и разобрали мошеннические кампании в которых злоумышленники эксплуатируют легитимный сервис Amazon SES для рассылки фишинговых сообщений В средстве управления серверами cPanel обнаружена критическая 9 8 балла по шкале CVSS уязвимость нулевого дня которая позволяет обойти аутентификацию и получить полный контроль над панелью управления Закрыта уязвимость в GitHub открывавшая доступ к чужим приватным репозиториям Kaspersky в ВК Kaspersky в Max Порвали два трояна в Max

ФСТЭК России

В ядре Linux нашлась дыра через которую злоумышленники уже 9 лет получают root доступ 5 мая C NEWS Выявленная в конце апреля уязвимость уже обозначена CISA как активно эксплуатируемая рабочий эксплойт занимает всего 732 байта и позволяет получить root доступ практически на любой сборке Linux после 2017 г Коммиты на подозрении Агентство по защите инфраструктуры и кибербезопасности США CISA обозначила уязвимость допускающую повышение привилегий в ядре Linux как активно эксплуатируемую Уязвимость присутствовала в ядре Linux с 2017 г и как утверждают эксперты компании Kaspersky позволяла получить root полномочия практически на любой современной сборке Linux Баг отслеживаемый как CVE 2026 31431 получил также неофициальное название Copy Fail такие имена собственные присваиваются только особенно выдающимся уязвимостям Предположительно корень проблемы коммит 72548b093ee3 добавленный в ядро Linux в 2017 г Он внедрил поддержку операций на месте in place для AEAD шифрования в модуле algif aead что привело к дефекту обработки буферов Таким образом уязвимость затрагивает ядра выпущенные в период с 2017 по 2026 гг Под угрозой находятся как устаревшие серверные конфигурации так и актуальные дистрибутивы Ubuntu RHEL отдельные сборки WSL2 и другие системы с загруженным модулем algif aead говорится в публикации Kaspersky Подмена кэша Суть уязвимости по версии Kaspersky состоит в следующем Криптографический алгоритм ядра Linux authencesn в процессе работы использует часть выделенной памяти как временный буфер четыре байта записываются напрямую в страницы файлового кэша page cache Это дает злоумышленнику возможность контролируемо изменять содержимое кэша любого файла доступного для чтения говорится в публикации Уже выявлен рабочий эксплойт отличающийся крошечным размерам 732 байта Написанный на Python эксплойт записывает четыре контролируемых байта в кэш исполняемого файла например с битом setupid В результате код программы меняется прямо в оперативной памяти и при следующем запуске она выполняет вредоносные действия с правами root Файл на диске при этом остаётся неизменным Подписывайтесь на наш канал в МАХ

Похожие новости

+1

+1

+6

+6

+5

+5

+2

+2

+1

+1

+7

+7

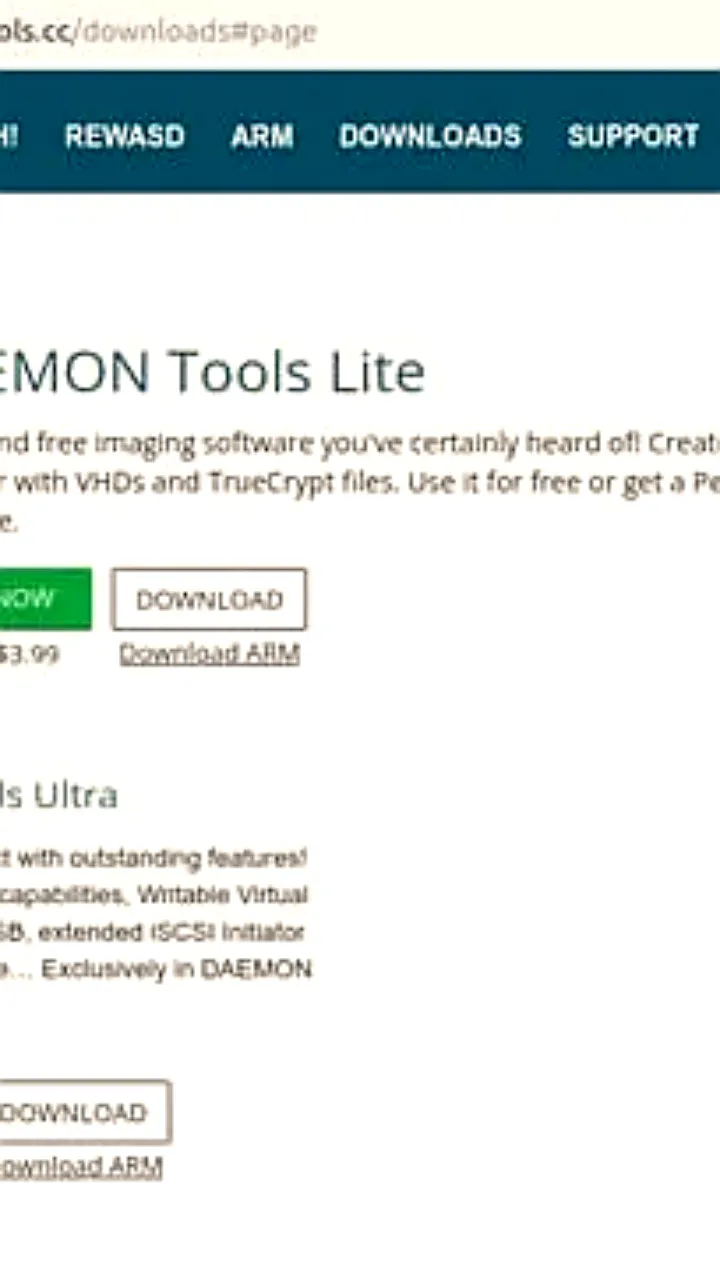

Kaspersky выявляет кибератаку через DAEMON Tools: утечка ПО с бэкдором

Происшествия

23 часа назад

+1

+1

Эксперты предупреждают о рисках подключения найденных флешек в офисах

Происшествия

1 день назад

+6

+6

Мошенники используют фишинг для хищения аккаунтов в мессенджерах

Происшествия

1 день назад

+5

+5

Эвакуация 106 работников шахты Алардинская после возгорания кабельной продукции

Происшествия

5 часов назад

+2

+2

Атака БПЛА на Чебоксары: один погибший и 16 пострадавших

Происшествия

1 день назад

+1

+1

Факультет ВМК МГУ переходит на дистанционное обучение из-за случая кори

Общество

1 день назад

+7

+7