14 января, 22:40

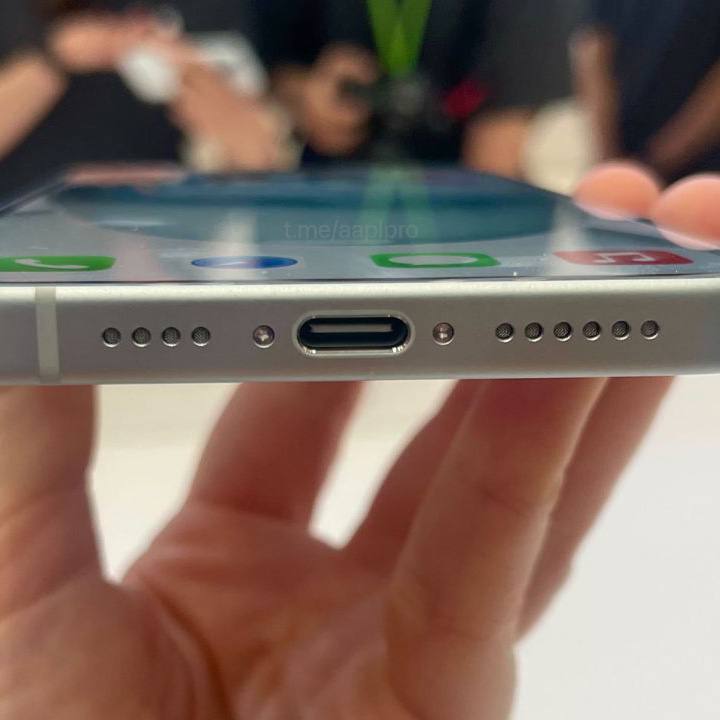

Уязвимость в iPhone: исследователь продемонстрировал взлом через USB Type-C

Блохи в свитере

Apple допустила опасную брешь в безопасности iPhone с USB Type-C На Chaos Communication Congress исследователь Томас Рот продемонстрировал взлом новых iPhone через контроллер порта USB Type-C. Он перепрограммировал чип ACE3, отвечающий за зарядку и передачу данных, что позволило обходить проверки безопасности и выполнять вредоносные команды. Эта уязвимость стала возможной из-за недоработок Apple в защите прошивки. Взломанный контроллер можно использовать для эмуляции доверенных аксессуаров или запуска несанкционированных действий. Халатность Apple в вопросах безопасности ставит пользователей под угрозу кибератак и требует немедленных мер со стороны компании.

The Club 100 - Криптовалюта, скандалы, интриги, расследования

Айфоны — В С Ё Специалисты нашли способ взлома нового айфона с разъемом usb-c, все данные доступны как на ладоне Опять этот брак не усмотрел безопасность, пора точно переходить на Android, слишком часто начали взламывать эту западную игрушку А лучше переходить на отечественные аппараты

iGuides.ru

iPhone и Mac смогли взломать через порт USB-C Исследователь кибербезопасности Томас Рот продемонстрировал процесс взлома iPhone и Mac на 38-м конгрессе хакеров Chaos Communication Congress. Для доступа к прошивке он перепрограммировал контроллер ACE3 методом обратного инжиниринга, что позволило обойти систему безопасности Apple и имитировать внедрение вредоносного ПО по USB-C. Хакер подтвердил, что если обладать достаточными знаниями и специальным оборудованием, злоумышленник сможет подключиться к порту USB-C, завладеть личными данными устройства и управлять им. Эксперты подчеркивают, что в данный момент пользователям не стоит переживать по этому поводу — процесс взлома слишком сложен, требует определенных навыков и непосредственного взаимодействия с гаджетом. Тем не менее, если злоумышленники займутся аналогичным исследованием, то рано или поздно смогут изучить схему. Кроме того, беспокойство вызывает тот факт, что Apple уже не первый год знают о существовании уязвимости, но не спешат ее устранять.

Apple Pro Daily News

Контроллер USB-C для iPhone и его систему безопасности взломали – это могут использовать для джейлбрейка На прошедшем в декабре технологическом конгрессе исследователь Томас Рот представил демонстрацию взлома контроллера типа ACE3 USB-C – ровно такой отвечает за подзарядку и обработку передачи данных в iPhone 15 и 16 серии. Ему удалось извлечь его прошивку и протоколы защиты, благодаря чему он мог перепрограммировать контроллер для выполнения действий, таких как активация кода в том числе вредоносного и обход важных проверок безопасности, открывающих доступ к системе. Весь процесс взлома производится только физически при подключении кабеля и соединении со специальной командой активации на компьютере. Это теоретически может открыть новые возможности для активации непривязанного джейлбрейка на новых поколениях iPhone. Apple пока никак не комментировала свежие открытия исследователя, но вполне вероятно, отреагирует в будущем.

Social Engineering

Туз в рукаве: взлом нового USB-C контроллера от Apple. • Начиная с 2024 года Apple начала использовать в своих устройствах новый USB-C контроллер, который встраивают не только в iPhone, но и в Mac, iPad и другие гаджеты. Так вот, известный в узких кругах исследователь безопасности Thomas Roth взломал этот USB-контроллер, что позволило ему выполнить произвольный код и контролировать устройство. • О своём достижении он рассказал во время конференции Chaos Communication Congress, которая проходила в Германии с 27 по 30 декабря 2024 года. Если говорить простыми словами, то с помощью реверс-инжиниринга Томас выяснил, в какой момент система проверяет прошивку, чтобы успеть загрузить модифицированный патч и обмануть систему защиты ACE3. Например, с помощью этой уязвимости можно подключать несертифицированные аксессуары или выполнять операции без согласия пользователя: • Исследователь сообщил об уязвимости Apple, но компания пока не планирует её исправлять. Атака слишком сложная, поэтому ей не будут пользоваться массово. Сам Томас согласился с тем, что использовать уязвимость очень сложно и угроза для пользователей маловероятна. Некоторые сервисные центры отметили, что данная уязвимость поможет им проводить диагностику сломанных Mac. • P.S. Помимо этого доклада на конфе было представлено еще очень много крутых презентаций более 200 , которые будут полезны ИБ специалистам и не только... Все доклады доступны для просмотра по этой ссылке: S.E. infosec.work VT

Код Дурова

iPhone взломали Новые порты USB-C в iPhone стали уязвимым местом в смартфоне. Исследователи обнаружили способ, как получить несанкционированный доступ к iPhone с помощью нового порта. Это доказывает, что Apple не предприняла достаточных мер безопасности. ↖

AppleInsider.ru #новости

Как iPhone взламывают через порт USB-C Исследователь IT-безопасности и просто любопытный хакер Томас Рот обнаружил интересную "дырку" в защите новеньких iPhone 15. Ему удалось взломать микроконтроллер ACE3, который отвечает за работу порта USB-C. Звучит страшно, но паниковать не стоит Для взлома нужен физический доступ к телефону, а сама уязвимость настолько сложная, что обычным пользователям она не угрожает. К вашим личным данным через эту "дверь" тоже не доберешься. Самое интересное, что Apple уже знает о находке, но не спешит её исправлять. Видимо, в Купертино тоже считают угрозу несерьёзной. Зато находка принесла неожиданную пользу — мастера по ремонту техники теперь могут лучше диагностировать проблемы с компьютерами Mac. Получается, даже баги иногда бывают полезными!

Innovation Station | Новости IT

Порт USB-C в iPhone и Mac смогли взломать Томас Рот, исследователь безопасности, успешно взломал контроллеры ACE3, которые используются в iPhone и Mac с USB-C. Взлом позволил ему обходить проверки безопасности и внедрять вредоносный код через несертифицированные аксессуары. Так как Томас белый хакер он сразу проинформировал Apple о проблеме, но компания заявила, что не считает её критической угрозой, так как атака требует сложного технического подхода и физического доступа к устройству. И это действительно так, пользователям беспокоиться не о чем: метод невероятно сложен и требует специального оборудования с непосредственным доступом к девайсу, так что подойдёт только для тех, кто изучает вопрос на уровне глубоких технических знаний. Innovation Station Новости IT

Отдел К: IT-технологии, кибербезопасность

iPhone смогли взломать через USB-C Специалисты по кибербезопасности выяснили, что смартфоны iPhone, оснащенные разъемом USB-C, обладают критической уязвимостью. Злоумышленники могут получить доступ к контроллеру порта и, соответственно, к данным. О методе стало известно на мероприятии Chaos Communication Congress, которое состоялось в Германии. Для подключения кабелей USB-C в iPhone используется контроллер ACE3, разработанный компанией Apple. Он не только подает питание в аккумулятор, но и позволяет получить доступ к внутренним системам смартфона. Например, это нужно для обновления прошивок и различных проверок. Оказалось, что также он предоставляет возможность хакерам взломать устройство. По словам специалистов по кибербезопасности, сначала им пришлось тщательно изучить прошлую версию контроллера. Он обладает более простой архитектурой, поэтому в нем не так сложно было найти уязвимости. Затем специалисты использовали несколько подходов, чтобы обнаружить слабые места ACE3. В частности, для этого потребовалось воспользоваться обратным проектированием, то есть полным воссозданием структуры контроллера. Помимо этого, эксперты применили электромагнитное воздействие, чтобы загрузить измененную прошивку в центральный процессор. Обнаруженная уязвимость может дать злоумышленникам доступ ко всему устройству. При этом в Apple не считают взлом большой проблемой. Профессионалы в сфере кибербезопасности подчеркивают, что есть несколько методов, которые позволяют защитить устройства. Пользователи могут приобрести кабели, предназначенные только для зарядки. В них отсутствует возможность передачи данных.

Хабр

Исследователь безопасности взломал USB-контроллер ACE3, который Apple использует в своих гаджетах. С помощью уязвимости злоумышленники могут выполнять произвольный код, получать конфиденциальные данные и контролировать устройство. ACE3 — USB-контроллер, который производит компания Texas Instruments для Apple. Его встраивают в iPhone, Mac и другие гаджеты. Он не просто управляет процессом зарядки и передачи данных, но и получает доступ к критически важным внутренним компонентам, включая шины SPMI и JTAG. Это уже третья версия контроллера с улучшенной системой защиты. Если контроллер ACE2 можно было взломать с помощью программных уязвимостей и интерфейса отладки, то в ACE3 инженеры отключили отладчик, криптографическую защиту флеш-памяти и реализовали возможность загружать обновления прошивки контроллера. Взломать ACE3 удалось исследователю Томасу Роту. О своём достижении он рассказал во время конференции Chaos Communication Congress в Гамбурге. Он провёл ревёрс-инжиниринг контроллера и выяснил, в какой момент система проверяет прошивку, чтобы успеть загрузить модифицированный патч до того, как сработает система защиты ACE3. Например, с помощью этой уязвимости можно подключать несертифицированные аксессуары или выполнять операции без согласия пользователя. Кроме того, потенциально можно похищать данные. Исследователь сообщил об уязвимости Apple, но компания не пока не планирует её исправлять. Атака слишком сложная, поэтому ей не будут пользоваться массово. Томас согласен с тем, что использовать уязвимость очень сложно и угроза для пользователей маловероятна. Некоторые сервисные центры отметили, что эксплойт поможет им проводить диагностику сломанных Mac.

Похожие новости

+2

+2

+3

+3

+4

+4

+8

+8

Apple отказывается от Touch ID в новых Apple Watch Series 12 ради увеличения батареи

Технологии

8 часов назад

Мошенники используют поддельные CAPTCHA для кражи данных пользователей

Происшествия

11 часов назад

+2

+2

Apple анонсирует исправления дизайна в macOS 27

Технологии

20 часов назад

Мошенники рассылают письма с фальшивыми требованиями о доследственной проверке рабочего места

Происшествия

20 часов назад

+3

+3

Серьезное ДТП на Эльмаше: кроссовер столкнулся с мотоциклом

Происшествия

1 день назад

+4

+4

Вертолет при посадке сдул детскую коляску в Кронверкский пролив

Происшествия

1 день назад

+8

+8