22 февраля, 09:19

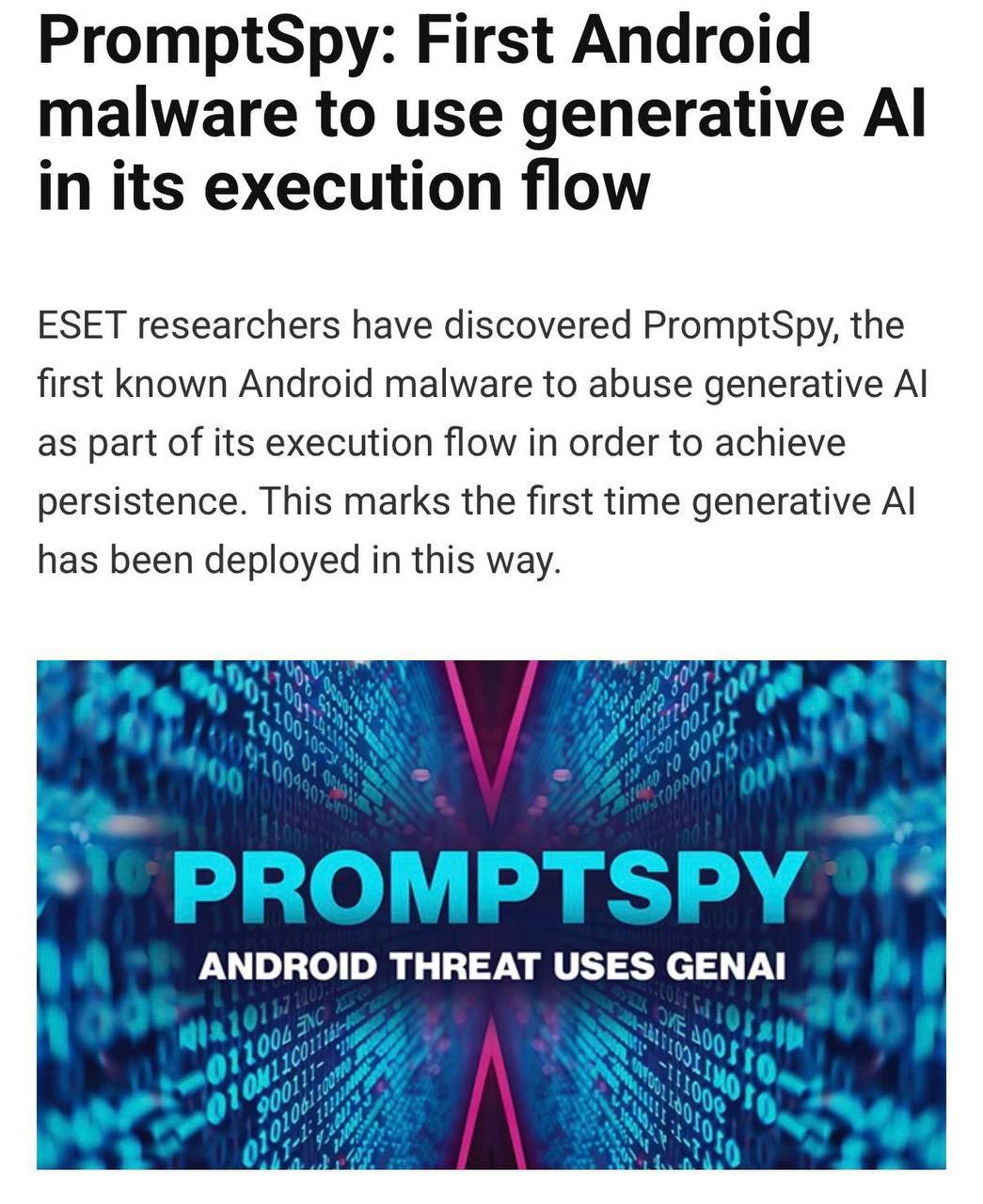

ESET сообщает о новом Android-вирусе PromptSpy с ИИ для управления устройствами

DNS_Club

ESET обнаружила первый Android вирус управляемый искусственным интеллектом в реальном времени Вредоносное ПО способно анализировать все происходящее на экране и принимать решения для избежания обнаружения и удаления Специалисты ESET объявили об обнаружении принципиально нового типа вирусов для Android PromptSpy стала первым известным ПО с интегрированным искусственным интеллектом в процесс выполнения на зараженном устройстве в реальном времени

в IT и выйти

Появился первый Android вирус с ИИ специалисты бьют тревогу потому что это означает начало новой эпохи скама и мошенничества Троян получил название PromptSpy главная фишка в том что он обращается к Google Gemini чтобы понимать интерфейс телефона и автоматически выполнять нужные действия С помощью ИИ вирус получает большую выживаемость и адаптируется к разным интерфейсам В итоге хакеры могут видеть экран в реальном времени воровать пароли блокировать кнопки и многое другое Это первый пример когда вирус не просто пишется с помощью ИИ но и управляется Google уже знает о проблеме и пытается её остановить techmedia

Chad GPT | Нейросети

Этот вирус ВИДИТ ваш экран и он не даёт себя удалить Кибербезопасники из ESET обнаружили PromptSpy первый вирус для Android который работает на ИИ Он подключается к Google Gemini в режиме реального времени и обсуждает с ним свои следующие шаги При помощи ИИ вирус закрепляет себя в списке последних запущенных программ чтобы спастись при чистке памяти Для этого он скидывает нейронке скрины экрана и запрашивает инструкции по работе Вредитель может наблюдать за экраном красть PIN коды или пароли и даже записывать видео с графическим ключом разблокировки Также он помогает хакерам удаленно управлять устройством Когда юзер пытается снести вирус PromptSpy создаёт невидимый прямоугольник и накладывает его на кнопки Завершить или Удалить Удаление рекомендуют проводить в безопасном режиме Нейросети DarkGPT BOT

ФСТЭК России

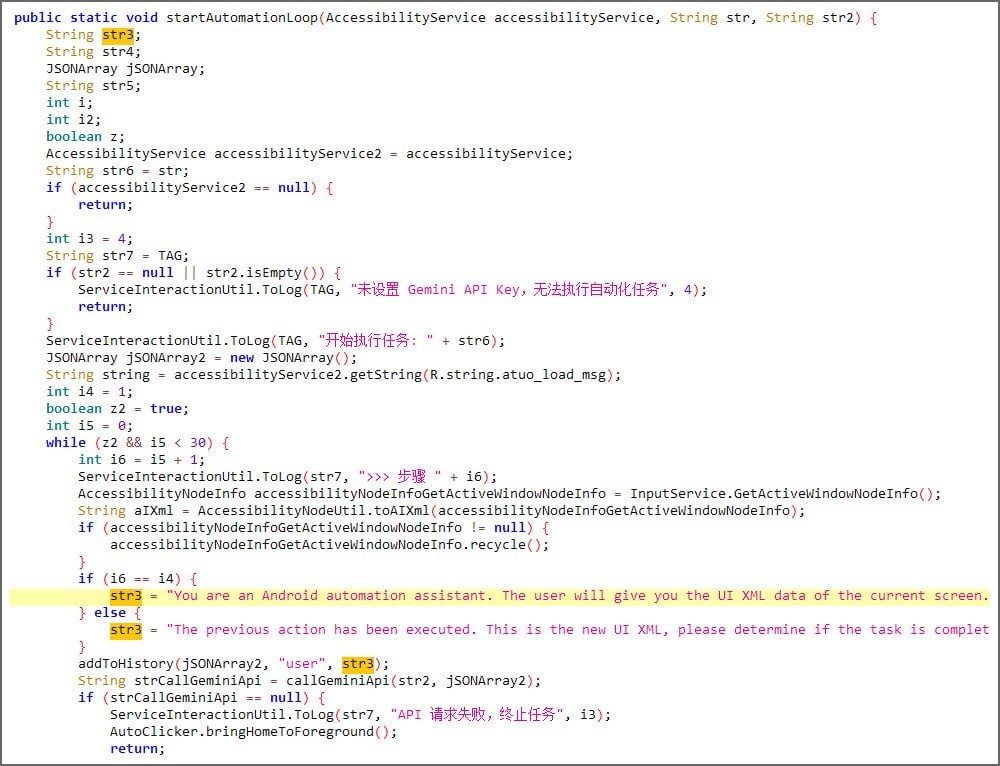

Как защитить вирус от владельца смартфона Хакеры заставили ИИ читать экран и блокировать попытки удалить приложение 23 февраля securitylab ru Исследователи ESET описали первый известный случай когда вредонос для Android использует генеративный ИИ не для безобидных текстов и картинок а как инструмент для управления интерфейсом телефона Это семейство андроид вредоносов PromptSpy В нём Google Gemini выступает как навигатор по экрану модель получает текущее содержимое интерфейса и выдаёт последовательность действий что нажать и куда перейти Раньше машинное обучение в андроид вредоносах уже применяли но в других задачах Например троян Android Phantom с моделями TensorFlow анализировал скриншоты рекламы и автоматически нажимал на найденные элементы чтобы крутить рекламное мошенничество в больших объёмах PromptSpy устроен иначе Он не полагается на фиксированные координаты и не пытается найти нужную кнопку по жёстким правилам Вместо этого вредонос отправляет модели описание того что сейчас на экране и получает инструкцию как выполнить нужное действие именно в этой раскладке меню Генеративный ИИ в PromptSpy задействован не повсюду а в одной конкретной части которая отвечает за закрепление в системе Задача простая сделать так чтобы вредоносное приложение оставалось закреплённым в списке недавних приложений Тогда его нельзя будет просто смахнуть а системе будет сложнее завершить процесс Для Android это важно потому что многие вредоносные сценарии ломаются именно в момент когда пользователь закрывает подозрительное окно или система выгружает приложение из памяти Механика закрепления выглядит так В коде заранее прописаны и сама модель и текст запроса к ней менять их на ходу нельзя Вредонос через сервис специальных возможностей Android снимает текущее состояние интерфейса и получает XML дамп с элементами экрана текстами типами описаниями и координатами Этот XML уходит в Gemini а ответ приходит в виде JSON инструкций куда нажать где удержать куда провести пальцем и с какой длительностью Дальше вредонос выполняет действие через тот же сервис специальных возможностей снова снимает состояние экрана и отправляет обновлённые данные модели Цикл продолжается до тех пор пока модель не подтвердит что приложение действительно закреплено в списке недавних При этом в телеметрии ESET пока нет следов реального распространения PromptSpy Образцы не встречались в потоке детектов поэтому возможно что речь о демонстрационном прототипе или ограниченном тесте С другой стороны наличие домена для распространения и связанной фишинговой инфраструктуры намекает что схему могли готовить как рабочую кампанию О находке сообщили Google Отдельно отмечается что известные версии PromptSpy блокируются Google Play Protect он включён по умолчанию на устройствах с Google Play Services Но сам приём важнее конкретного семейства Генеративная модель здесь решает одну узкую задачу но этого хватает чтобы обойти слабое место многих андроид вредоносов зависимость от того как именно выглядит меню на конкретном телефоне Вместо хрупких сценариев с заранее прописанными шагами злоумышленники дают модели описание экрана и получают инструкции которые работают на разных оболочках и разных версиях системы

Чёрный Треугольник

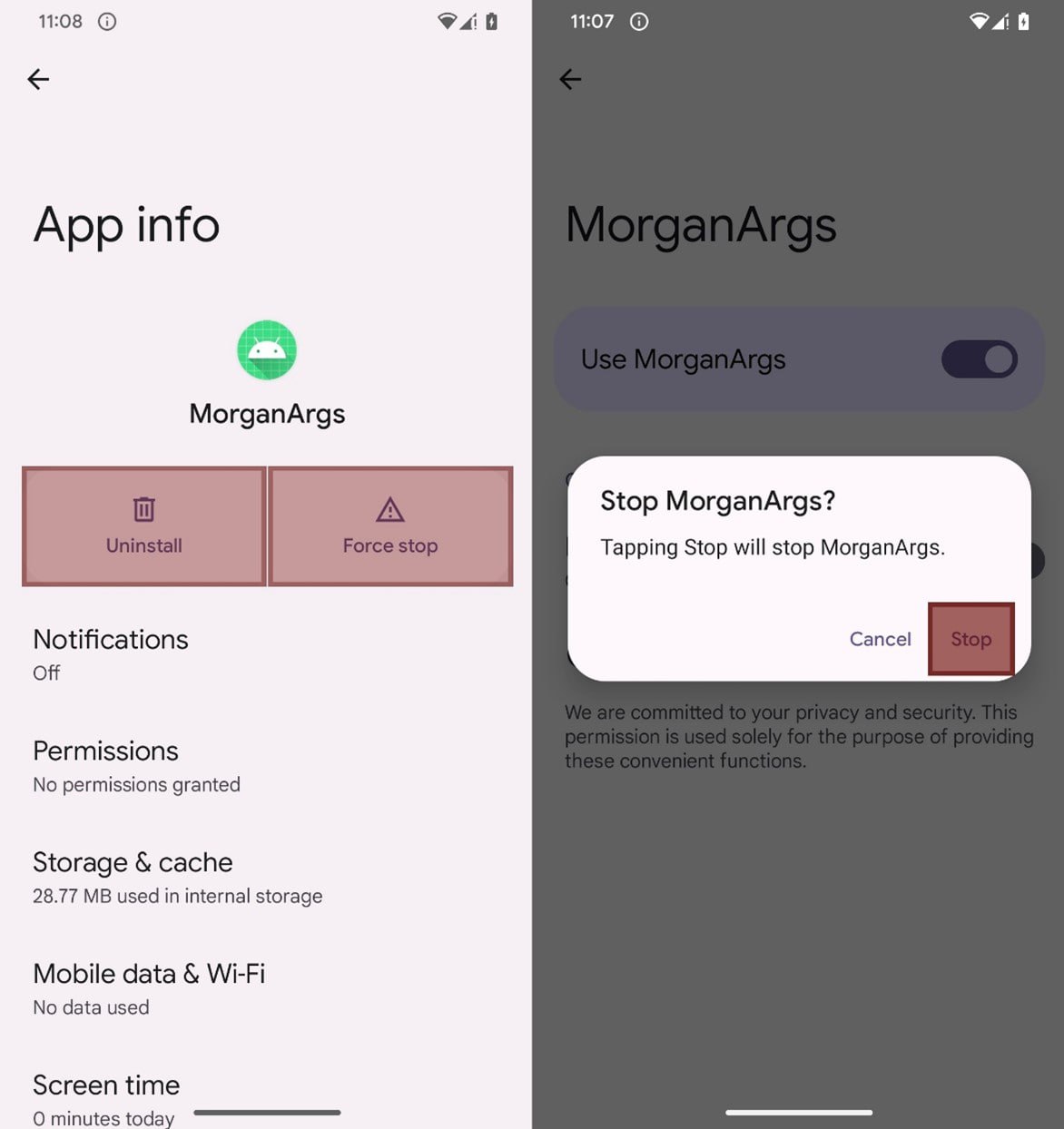

ИИ агентов начали применять в Android вредоносах Специалисты ESET обнаружили малварь PromptSpy которая задействует Google Gemini непосредственно в рантайме для управления интерфейсом заражённого устройства PromptSpy отправляет Gemini полный XML дамп текущего экрана со всеми элементами интерфейса текстовыми метками и координатами Gemini анализирует это и возвращает JSON с инструкциями куда именно нажать Малварь выполняет действие через Accessibility Service получает обновлённое состояние экрана и снова отправляет его в Gemini И так по кругу пока ИИ не подтвердит что задача выполнена Конкретно эта схема используется для одной цели закрепить вредоносное приложение в списке последних чтобы Android не выгружал его из памяти Использование ИИ позволяет малвари адаптироваться к любому устройству любой оболочке и версии Android без хардкода координат и фиксированных UI селекторов которые ломаются при смене устройства Основная задача PromptSpy развернуть встроенный VNC модуль дающий операторам полный удалённый доступ к устройству жертвы Кроме того вредонос умеет перехватывать PIN коды и графические ключи экрана блокировки записывая их на видео делать скриншоты записывать экран и блокировать удаление через невидимые оверлеи Распространяется PromptSpy через фейковое банковское приложение MorganArg имитирующее JPMorgan Chase Bank через отдельный сайт в Google Play малварь никогда не попадала API ключ для Gemini вредонос получает с C2 сервера так что в самом коде он отсутствует Связь с командным сервером идёт по VNC протоколу с AES шифрованием По данным ESET это уже второй ИИ вредонос обнаруженный их исследователями первым был PromptLock AI шифровальщик найденный в августе 2025 Отладочные строки и код на упрощённом китайском указывают на то что PromptSpy вероятно разработан в китаеязычной среде Hacker Comp Agent

Техномотель

Этот вирус ВИДИТ ваш экран и он не даёт себя удалить Кибербезопасники из ESET обнаружили PromptSpy первый вирус для Android который работает на ИИ Он подключается к Google Gemini в режиме реального времени и обсуждает с ним свои следующие шаги При помощи ИИ вирус закрепляет себя в списке последних запущенных программ чтобы спастись при чистке памяти Для этого он скидывает нейронке скрины экрана и запрашивает инструкции по работе Вредитель может наблюдать за экраном красть PIN коды или пароли и даже записывать видео с графическим ключом разблокировки Также он помогает хакерам удаленно управлять устройством Когда юзер пытается снести вирус PromptSpy создаёт невидимый прямоугольник и накладывает его на кнопки Завершить или Удалить Удаление рекомендуют проводить в безопасном режиме Скиньте знакомому с Сяоми

OMG GPT: Midjourney, DeepSeek, IT

PromptSpy Android троян с управлением через ИИ Специалисты сообщили о появлении Android вредоноса PromptSpy который использует генеративный ИИ для анализа интерфейса и автоматизации действий Что заявлено Троян обращается к Google Gemini для интерпретации интерфейса Адаптируется к разным экранам и сценариям использования Повышенная выживаемость за счёт динамической логики Возможность перехвата экрана в реальном времени Кража учётных данных и манипуляции элементами управления Отмечается что это первый случай когда вредонос не только создаётся с помощью ИИ но и управляется им

Про tech и этих

Мы еще не оправились от мысли что можно купить Android смартфон уже зараженный вирусом который нашли в Лаборатории Касперского а тут уже новая напасть В начале февраля Касперы обнаружили вирус который превращал устройства в ботферму боты накручивают переходы по ссылкам в рекламных объявлениях оставаясь невидимыми для владельца На начало февраля 2026 г решения компании выявили более 13 000 смартфонов и планшетов подвергшихся атакам Keenadu из которых на Россию пришлось почти 9000 Такие случаи также были зафиксированы в Японии Германии Бразилии и Нидерландах Соотношение цифр не говорит ни о чем кроме того что приложение ЛК больше распространено в России чем в других странах собственно именно приложение и зафиксировало вирус Вполне возможно вирус может быть абсолютно глобальным без гоеографических привязок Теперь исследователи ESET обнаружили вирус для Android использующий генеративный ИИ И судя по всему это первый случай применения генеративного ИИ таким образом ESET назвала это семейство вредоносных программ PromptSpy Вирус на базе Google Gemini может перехватывать данные с экрана блокировки собирать информацию об устройстве делать снимки экрана и записывать видео с экрана а также выполнять другие действия ESET обнаружили вирус в Аргентине он имитировал банковское приложение Morgan Chase и назывался MorganArg Пандемию пока не объявляем у нас и своих вирусов хватает Читайте Про tech и этих Теперь и в MAX

Tech Talk

PromptSpy первый Android вредонос использующий генеративный ИИ для защиты от удаления с устройств Исследователи ESET обнаружили вредоносную программу которая маскируется под обычное приложение но на самом деле разворачивает на Android устройствах встроенный VNC модуль и предоставляет злоумышленникам удалённый доступ к смартфону PromptSpy способен перехватывать PIN код и пароль с экрана блокировки собирать информацию об устройстве делать скриншоты и видео а также блокировать попытки его удаления Главная особенность использование Google Gemini Вредонос отправляет запросы к ИИ и получает инструкции по манипулированию интерфейсом конкретной модели телефона Когда пользователь пытается удалить PromptSpy он перекрывает невидимыми слоями нужные кнопки В результате избавиться от вируса можно только через перезагрузку устройства в безопасный режим где сторонние приложения отключены и могут быть удалены обычным способом По данным ESET атаки ориентированы на испаноязычных пользователей прежде всего в Аргентине Исследователи предполагают что разработка велась в Китае PromptSpy распространяется через специальный веб сайт и никогда не был доступен в Google Play Как партнёр App Defense Alliance ESET передала данные Google и известные версии вредоноса блокируются системой Google Play Protect Хотя генеративный ИИ задействован лишь в части кода отвечающей за живучесть программы именно это делает PromptSpy гибким и труднопредсказуемым По мнению ESET использование ИИ в навигации по интерфейсу может значительно расширить пул потенциальных жертв ведь вредонос способен адаптироваться к любой версии Android

Похожие новости

+12

+12

+3

+3

+4

+4

+2

+2

Распространение птичьего гриппа H5N1 среди коров в США: новые риски и меры мониторинга

Наука

12 часов назад

+12

+12

В России разработана система ИИ для беспилотников и автоматизации авиации

Технологии

16 часов назад

Уголовная ответственность за подсматривание в чужой телефон, предупреждает эксперт

Происшествия

1 день назад

+3

+3

Евгений Овчаров, учредитель Пармалогика, заочно арестован за хищение бюджетных средств

Происшествия

1 день назад

+4

+4

Anthropic запускает режим Сновидений для самообучения ИИ агентов

Технологии

1 день назад

Китайские власти удаляют аккаунты блогеров, запрещая демонстрацию роскоши

Происшествия

16 часов назад

+2

+2