22 января, 09:09

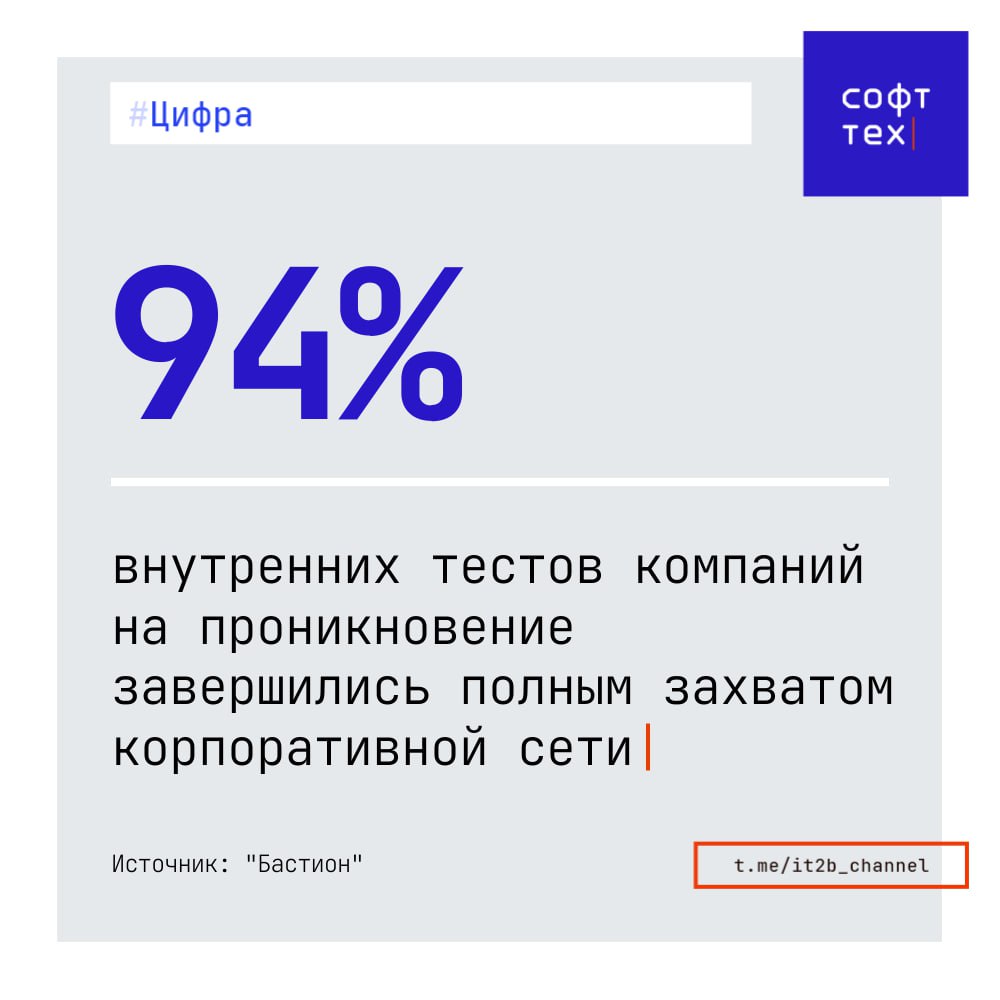

Исследование Бастион: Уязвимость корпоративных сетей в России возросла до 94%

Коммерсантъ

Около 94 корпоративных сетей в России уязвимы для полного захвата говорится в исследовании ИБ компании Бастион с которым ознакомился Ъ Общее число кибератак за год по данным Бастиона выросло на 25 а каждая четвертая успешная атака 26 осуществляется через цепочки поставок партнеров и подрядчиков с более слабой защитой Компания RED Security оценивает что треть всех расследованных инцидентов были связаны с атаками через подрядчиков а годом ранее доля таких атак не превышала 10 Рост числа атак в целом и стремительное удешевление услуг хакеров на теневом рынке заставляют бизнес пересмотреть базовые подходы к защите в частности признать информационную безопасность одним из факторов операционной устойчивости Сети меняются Мы следим Подписывайтесь

Коммерсантъ FM

Почти все внутренние тесты корпоративных сетей компаний завершились захватом их структуры Успешно отразили атаки белых хакеров только 6 предприятий пишет Ъ со ссылкой на данные компании Бастион Причем показатель успешного взлома вырос на 10 год к году отметили в холдинге По данным Бастиона общее число кибератак за год выросло на 25 а каждый четвертый успешный взлом происходит через подрядчиков В таких условиях методы сложного пароля и периметровая оборона теряют эффективность отмечают эксперты На теневом рынке доступ к корпоративной сети можно приобрести за 50 выяснили эксперты При этом каждый элемент криминального механизма доступен по одной подписке Александр Исавнин IT эксперт У нас пока гром не грянет мужик не перекрестится Современные политики безопасности внедряются только тогда когда кого то серьезно задело Руководство российских компаний уделяет мало сил и средств именно процедурам безопасности сквозной защите и оценке влияния ИБ на бизнес При этом распространен технологический фетишизм во многом стимулированный государством считается что если выделили деньги закупили оборудование или наняли подрядчика значит все защищено На практике это не так Читать то что имеет значение l Слушать прямой эфир

ФСТЭК России

Половина кибератак на российский бизнес привела к нарушению работы IT систем 23 января ВЕДОМОСТИ Почти половина всех атак 47 на российские компании в 2025 г оказались успешными и привели к нарушению деятельности компаний рассказал Ведомостям представитель Positive Technologies Точное число выявленных атак он не назвал но уточнил что речь идет о тысячах инцидентов и добавил что в 2024 г хакеры добивались успеха в 31 случаев По данным центра мониторинга киберугроз компании Спикател в 2025 г число атак на бизнес увеличилось на 42 по сравнению с 2024 г до 22 000 инцидентов В 25 случаев последствия атак были признаны серьезными либо по финансовому ущербу либо по длительности операционного сбоя либо по обоим критериям уточняет аналитик центра мониторинга Спикатела Даниил Глушаков

ФСТЭК России

Почти половина кибератак на промышленность в России оказалась успешной 23 января anti malware ru Почти половина кибератак на российские промышленные предприятия в 2025 году 47 оказались успешными и привели к сбоям в основной деятельности компаний Для сравнения в 2024 году к таким последствиям привели лишь 31 инцидентов Точное число атак не раскрывается однако эксперты дают понять что речь идёт о тысячах случаев Такую статистику приводят Ведомости со ссылкой на Positive Technologies В компании отмечают что доминирующей схемой атак остаётся двойное вымогательство когда злоумышленники одновременно похищают ценные данные и блокируют работу критически важных сервисов угрожая публикацией информации в случае отказа от выкупа Аналитик центра мониторинга Спикатела Даниил Глушаков привёл собственные данные за 2025 год всего было зафиксировано около 22 тыс инцидентов что на 42 больше чем годом ранее В 22 случаев атаки были признаны серьёзными так как привели к финансовому ущербу повлияли на операционную деятельность компаний или сочетали оба этих фактора Как отмечает руководитель отдела защиты информации InfoWatch ARMA Роман Сафиуллин компании крайне неохотно раскрывают информацию о кибератаках Однако полностью скрыть последствия таких инцидентов практически невозможно Зачастую о взломе сообщают сами злоумышленники а в других случаях проблемы становятся заметны по косвенным признакам недоступности внешних сервисов сбоям в работе ИТ систем или замедлению взаимодействия с контрагентами Причём чем крупнее компания тем более заметны последствия атаки Аналитик исследовательской группы Positive Technologies Валерия Беседина отметила что на промышленность в 2025 году пришлось 15 всех кибератак столько же сколько и на госсектор который ранее долгое время лидировал по этому показателю Третье и четвёртое места заняли ИТ компании и сфера услуг по 7 атак При этом ИТ компании нередко становятся целью как промежуточное звено для последующих атак на их клиентов По данным Спикатела доля атак на промышленность достигает 34 а на телеком 26 Рост интереса злоумышленников к промышленным компаниям Роман Сафиуллин объясняет двумя ключевыми факторами Во первых инструменты для атак на промышленные системы включая АСУ ТП стали доступнее их всё больше появляется на теневых площадках а стоимость постоянно снижается Во вторых последствия атак на промышленные объекты сложно скрыть особенно от персонала что обеспечивает заметный медийный эффект на который нередко рассчитывают политически мотивированные злоумышленники Представитель InfoWatch ARMA также подтвердил что одной из основных целей атак остаётся кража данных Это характерно как для инцидентов с применением шифровальщиков или вайперов зловредов уничтожающих информацию так и для атак без явного разрушения данных Во втором случае злоумышленники как правило стараются как можно дольше оставаться в инфраструктуре компании не выдавая своего присутствия Руководитель Kaspersky ICS CERT Евгений Гончаров ссылаясь на глобальную статистику оценил долю инцидентов повлиявших на основную деятельность компаний примерно в 20 Так в третьем квартале 2025 года перебои в операционных процессах были зафиксированы в 30 из 128 подтверждённых инцидентов в организациях промышленного и транспортного секторов По оценке руководителя департамента киберразведки Threat Intelligence компании F6 Елены Шамшиной средний размер выкупа за восстановление данных в 2025 году составил от 4 до 40 млн рублей для крупных компаний и от 240 тыс до 4 млн рублей для малого и среднего бизнеса По сравнению с 2024 годом рост требований достиг 67 При этом оценить средний размер ущерба сложно поскольку сроки восстановления после атак могут существенно различаться Руководитель группы расследования инцидентов центра исследования Solar 4RAYS ГК Солар Иван Сюхин не видит предпосылок для снижения количества атак в ближайшее время По его словам наибольшее давление продолжат испытывать промышленность ТЭК логистика госсектор и други

IZ.RU

В декабре январе хакеры провели серию атак на российские оборонно промышленные предприятия и органы госуправления сообщили Известиям в компаниях по кибербезопасности Им массово рассылали ссылки якобы на скачивание рабочих документов которые выглядели как файловое хранилище Telegram Но при переходе по ссылке потенциальная жертва скачивала вредоносное ПО которое давало злоумышленникам доступ к аккаунту Такие захваченные профили в дальнейшем позволяют хакерам выдавать себя за сотрудников компании и получать конфиденциальную информацию из рабочих чатов О том как работает схема в материале Известий IZ RU в Telegram в MAX

СофтТех

Взлом сетей компаний становится проще пареной репы ИБ компания Бастион провела исследование кибербезопасности корпоративных сетей более чем 300 компаний из разных отраслей Вот их главные выводы Около 94 внутренних тестов компаний на проникновение завершились полным захватом корпоративной сети Для сравнения годом ранее процент успеха составлял 85 7 Общее число кибератак за год выросло на 25 а каждая четвертая успешная атака 26 осуществляется через цепочки поставок партнеров и подрядчиков с более слабой защитой В основе многих инцидентов по традиции лежит человеческий фактор только 1 сотрудников сообщает о потенциально фишинговых письмах в службу безопасности в то время как 16 переходят по вредоносным ссылкам На теневом рынке доступ к корпоративной сети можно приобрести за 10 50 а услуги по взлому перешли от моделей Ransom as a Service и Phishing as a Service к всеобъемлющей Crime as a Service когда каждый элемент криминальной инфраструктуры доступен по одной подписке В эпоху дешевых атак самая экономически эффективная защита грамотное использование и постоянный мониторинг имеющихся средств ИБ Причем даже базовые антивирусные решения при таком подходе демонстрируют высокую эффективность СофтТех

ЕБИТДА

ИБ компания Бастион провела исследование результаты которого могут привести к нервному тику у более менее любого предпринимателя 94 внутренних тестов на проникновение окончились полным захватом корпоративной сети Это на 8 хуже чем год назад ИБшники протестировали системы безопасности у более чем 300 компаний Одна из главных проблем человеческий фактор только 1 сотрудников сообщает о фишинговых письмах зато 16 переходят по вредоносным ссылкам Каждая третья успешная атака идет через подрядчиков с более слабой защитой А на теневом рынке доступ к корпоративной сети стоит от 10 до 50 дешевле похода в супермаркет за продуктами При этом число кибератак за 2025 год выросло на 25 Хакеры переходят от узких услуг типа Ransomware as a Service к комплексной модели Crime as a Service все инструменты для взлома в одной подписке да подписочная система добралась и до сюда Эксперты рекомендуют переходить от периметровой защиты к внутреннему мониторингу и модели Zero Trust где каждый запрос на доступ проверяется независимо от источника Вкладывайтесь в инфобезопасность

ФСТЭК России

Исследователи назвали ключевые тенденции кибератак и угроз на 2026 год 23 января CYBER MEDIA Аналитики компании Positive Technologies представили обзор основных тенденций в области киберугроз которые по их оценке будут формировать ландшафт атак в 2026 году Прогноз составлен на основе анализа инцидентов и угроз наблюдаемых в 2024 2025 годах а также текущей динамики поведения злоумышленников По данным экспертов Россия остаётся в числе приоритетных целей для хакеров с июля 2024 по сентябрь 2025 года на организацию атак в стране приходилось от 14 до 16 всех успешных инцидентов в мире а в СНГ доля достигала 72 Сам прогноз на 2026 год предполагает рост числа успешных атак на 30 35 по сравнению с предыдущим годом Аналитики выделили несколько ключевых драйверов роста угроз быстрый темп цифровизации геополитическое напряжение а также ускоренное внедрение новых технологий при недостаточной подготовке по вопросам безопасности Это создаёт больше точек входа для злоумышленников особенно в условиях нехватки квалифицированных специалистов Кроме того эксперты отмечают что число атакующих группировок остаётся высоким с июля 2024 по сентябрь 2025 года более 22 различных хакерских объединений были активны против российских организаций Чаще всего жертвами становились промышленные компании государственные учреждения и организации оборонного сектора В числе наиболее распространённых методов атак остаются фишинг эксплуатация уязвимостей и вредоносное программное обеспечение а также сложные многоступенчатые кампании приводящие к утечкам конфиденциальных данных и нарушению бизнес процессов Эффективность злоумышленников частично связана с применением автоматизации и техник которые позволяют быстро обходить традиционные механизмы защиты Positive Technologies подчёркивает что современные киберугрозы требуют от компаний комплексного подхода к защите включающего постоянный мониторинг обновление систем безопасности и обучение персонала чтобы успевать за быстро меняющимися тактиками атакующих

Максим imaxai Горшенин

Почти половина всех атак 47 на российские компании в 2025 г оказались успешными и привели к нарушению деятельности компаний рассказали в Positive Technologies Речь идет о тысячах инцидентов и добавил что в 2024 г хакеры добивались успеха в 31 случаев Популярными у хакеров стали атаки на промышленные предприятия Telegram Дзен MAX

ФСТЭК России

Обзор кибератак и уязвимостей за прошедшую неделю 19 23 января 2026 25 января CYBER MEDIA Редакция CyberMedia собрала ключевые события этой недели За прошедшие дни в фокусе внимания оказались вопросы контроля цифровых платформ утечек пользовательских данных и новые техники атак на корпоративную инфраструктуру Ниже основные события недели в сфере кибербезопасности и цифрового регулирования Telegram тормозят и пересматривают работу прокси В Госдуме сообщили что на территории России могут замедлять работу мессенджера Telegram якобы из за недостаточного удаления анонимных каналов что по мнению депутата снижает эффективность борьбы с анонимностью в сети При этом полной блокировки сервиса не планируется В ответ на жалобы о возможной утечке IP адресов при переходе по прокси ссылкам в мобильных клиентах Telegram пообещали добавить предупреждения чтобы пользователи понимали последствия подключения к прокси серверам Сотни приложений в App Store сливают личные данные Исследователи выявили почти 200 iOS приложений в App Store которые в той или иной форме раскрывают личные данные пользователей от имён и адресов электронной почты до истории чатов Большая часть таких приложений связана с искусственным интеллектом а антирекордсменом стал сервис Chat Ask AI с более 406 млн записей пользователей Хакеры всё чаще используют резидентные прокси Специалисты отмечают что злоумышленники активнее прибегают к резидентным прокси сетям для сокрытия своей активности при атаках Это усложняет отслеживание источников атак и повышает нагрузку на системы анализа безопасности Такие прокси позволяют преступникам маскировать трафик под легитимный с разных географических точек делая методы обнаружения менее эффективными и повышая риск скрытых атак на корпоративные сети Хакеры нацелились на банковские ИИ системы Рост внедрения искусственного интеллекта в банковском секторе привлёк внимание киберпреступников эксперты предупреждают что 5 10 целевых атак на банки в 2026 году могут затрагивать ИИ системы и модели машинного обучения Атаки могут включать манипуляции с вводимыми запросами prompt injection и отравление данных что приводит к искажению поведения моделей и утечкам конфиденциальной информации Волна атак на FortiGate через SSO аккаунты продолжается Злоумышленники продолжают атаковать корпоративные фаерволы Fortinet FortiGate используя входы через SSO аккаунты для внесения вредоносных изменений в конфигурации Атаки позволяют злоумышленникам создавать новые административные учётные записи расширять доступ и экспортировать настройки безопасности на свои серверы

Похожие новости

+3

+3

+3

+3

+2

+2

+2

+2

+9

+9

Google предотвращает первую атаку с использованием ИИ на двухфакторную аутентификацию

Технологии

3 часа назад

+3

+3

МВД предупреждает о росте телефонного мошенничества и призывает к бдительности

Происшествия

1 день назад

+3

+3

Мошенники используют поддельные CAPTCHA для кражи данных пользователей

Происшествия

1 день назад

+2

+2

13-летний подросток обнаружил уязвимость в блокчейне TON с помощью ИИ и получил 4000 долларов

Происшествия

1 день назад

+2

+2

Эстафета 'Мои финансы' посвящена безопасности денег в цифровой среде

Общество

9 часов назад

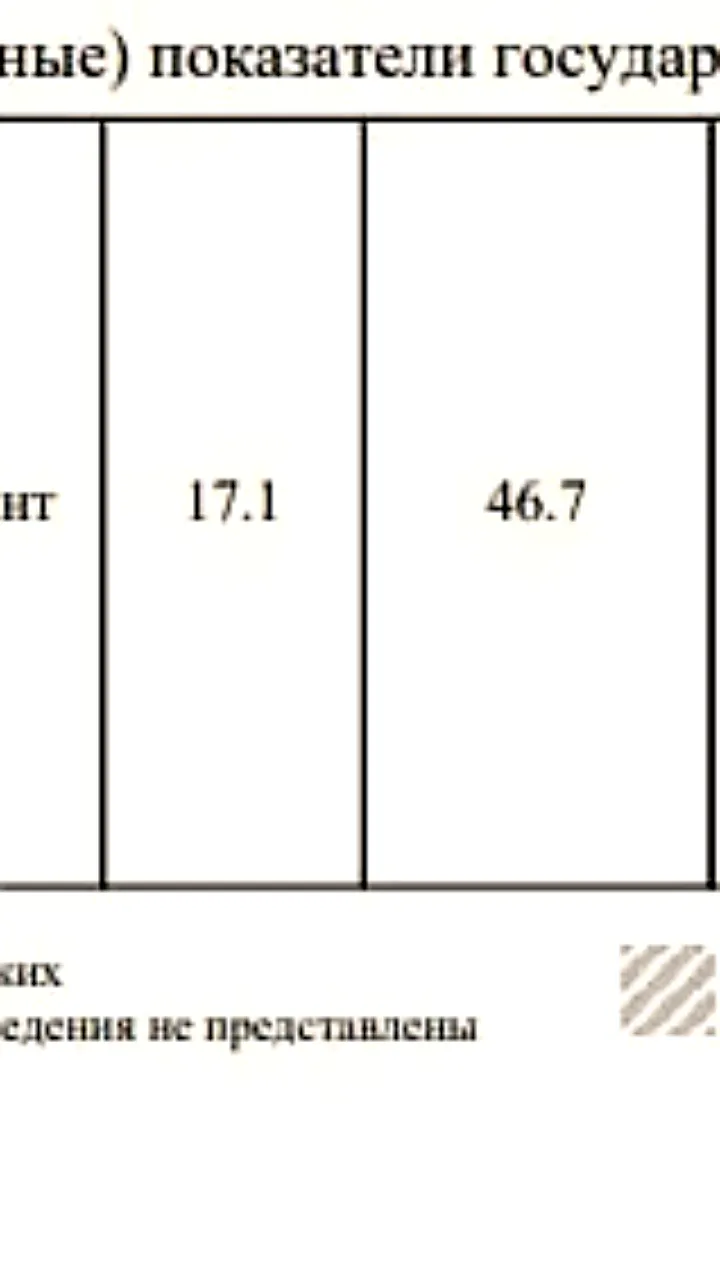

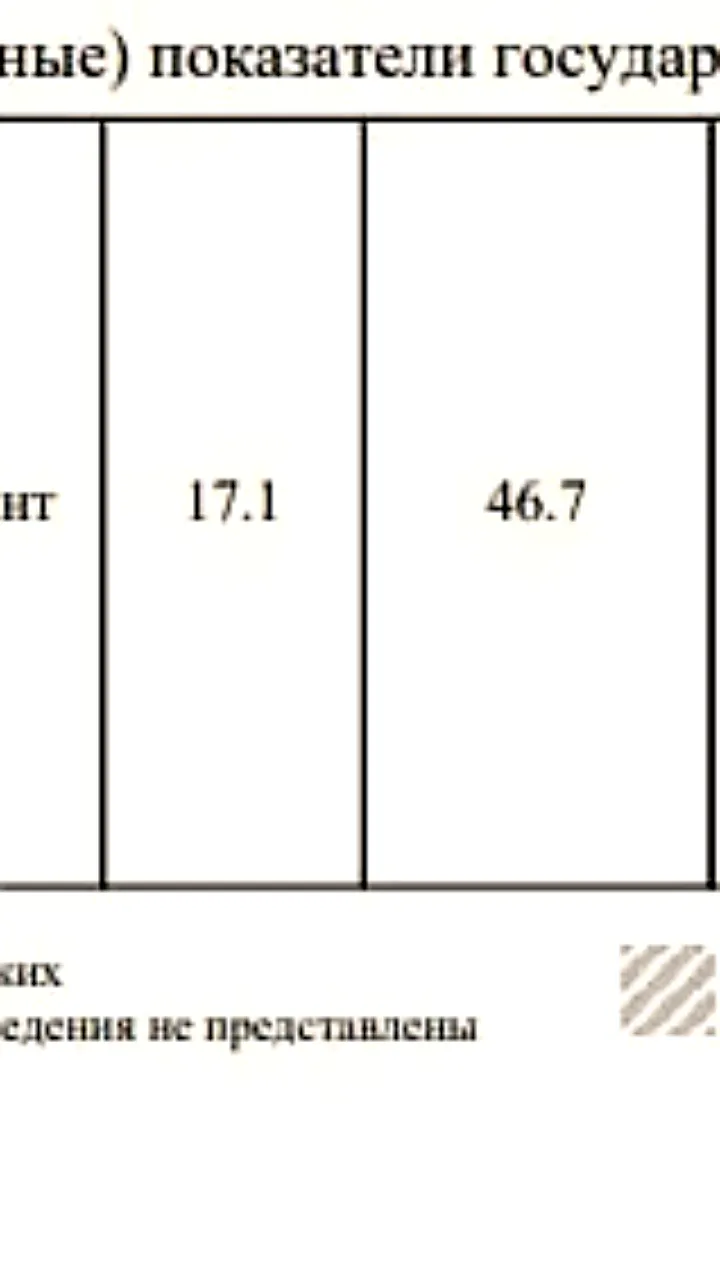

Инвестиции в телекоммуникации и IT в 2023 году выросли на 37,4% вместо ожидаемых 46,7%

Экономика

1 день назад

+9

+9