T.Hunter

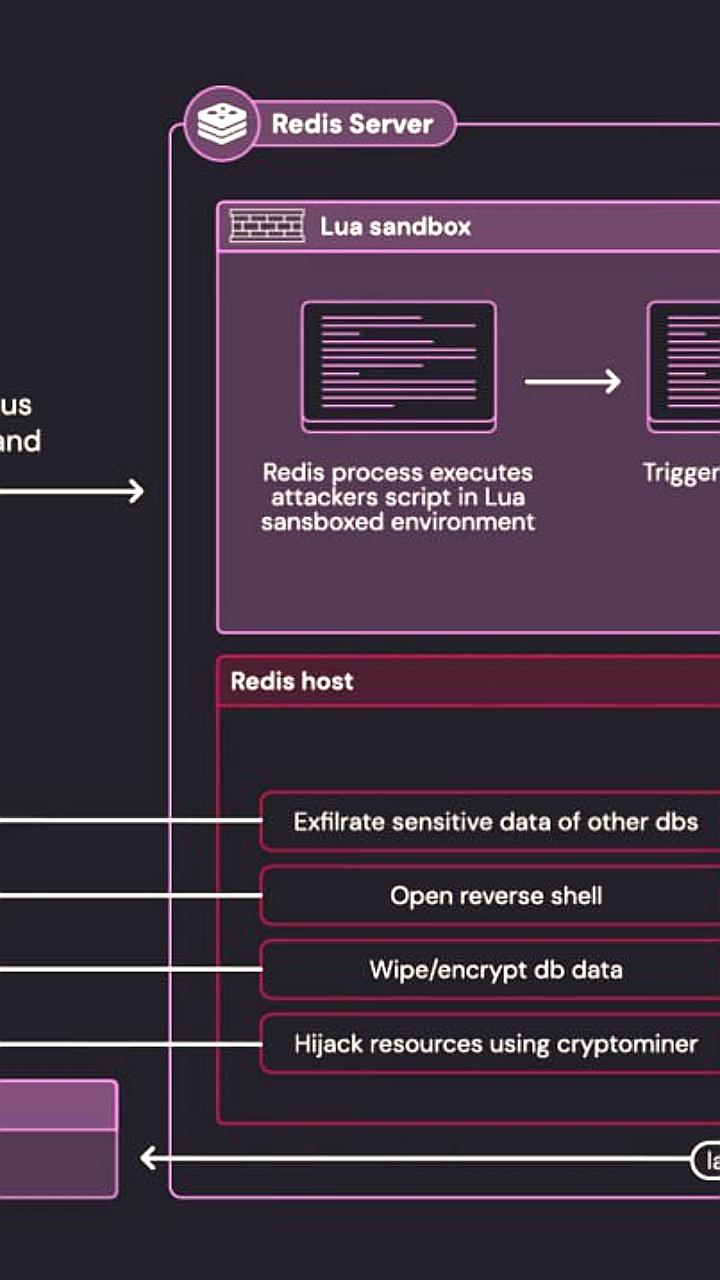

news В Redis обнаружили критическую уязвимость она получила название RediShell здесь у нас RCE Проблема во всех версиях Redis с Lua скриптами То есть за последние 13 лет Уязвимость на коррапт памяти вида use after free в сборщике мусора при определённых условиях специально созданный Lua скрипт может вести к RCE Для эксплойта нужна аутентификация но уязвимость всё равно выбила десяточку по CVSS А разгадка проста это Redis В сети доступны 330 тысяч инстансов из них на 60 тысячах аутентификации нет вообще Ещё на сотне тысяч найдутся дефолтные или слабые пароли но об этом сканеры умалчивают Плюс высокие привилегии вплоть до рута на старых сетапах А там и боковое перемещение и прочие удовольствия Следов эксплуатации пока нет но желающие обязательно найдутся Так что пришло время накатывать патчи они доступны в версиях от 3 октября tomhunter

Типичный Сисадмин

330 000 серверов угрожает 13 летняя уязвимость в Redis Более того CVE 2025 49844 получила максимальные 10 баллов по шкале CVSS и позволяет аутентифицированным злоумышленникам выполнять произвольный код на сервере через специальный Lua скрипт Хотя для атаки и нужна аутентификация аналитики обнаружили в интернете около 330 000 доступных инстансов Redis из которых 60 000 вообще не требуют пароля Получается массовая угроза ведь достаточно найти открытый экземпляр чтобы получить полный контроль над сервером Redis выпустил патчи но учитывая сколько систем работают на устаревших версиях проблема будет актуальной еще долго Типичный Сисадмин

Порвали два трояна

Уязвимость в Redis потянула на CVSS 10 Все версии популярной БД Redis поддерживающие скриптинг на Lua подвержены уязвимости use after free которая позволяет атакующему выполнить вредоносный код с помощью специально подготовленного скрипта Lua CVE 2025 49844 продержалась в коде 13 лет но была обнаружена исследователями Wiz и пока не эксплуатируется в атаках Для устранения дефекта нужно обновиться на одну из исправленных версий 6 2 20 7 2 11 7 4 6 8 0 4 8 2 2 Альтернативой является отключение Lua для пользователей это можно сделать через ACL ограничив применение команд EVAL и EVALSHA Учитывая что Redis используется в добрых трёх четвертях облачных сред а дефекты в нём обожают банды криптомайнеров стоит поторопиться с реагированием уязвимости П2Т

SecurityLab.ru

10 из 10 Критическая уязвимость в Redis требует срочного патча В Redis популярной системе кэширования и базе данных в памяти выявлена уязвимость нулевого дня CVE 2025 49844 которой присвоен наивысший уровень опасности 10 Эта ошибка существовала в коде с момента интеграции движка Lua около 13 лет и позволяет авторизованному злоумышленнику дистанционно выполнять код на сервере получая полный контроль над процессом Дефект обусловлен некорректной работой механизма сборщика мусора при обработке Lua скриптов что приводит к уязвимости типа use after free Этот вектор атаки затрагивает все версии поддерживающие выполнение Lua Масштаб проблемы подчёркивается тем что Redis используется в примерно 75 облачных сред Компания Redis Labs подтвердила отсутствие зафиксированных случаев эксплуатации но настаивает на незамедлительном обновлении Владельцы самостоятельных инсталляций обязаны установить патч вручную Помимо обновления необходимо ограничить сетевой доступ к Redis и провести аудит логов на предмет индикаторов компрометации например необычная исходящая активность или посторонние скрипты Redis Уязвимость CVE202549844 SecLabNews

Это разве аналитика?

news В Redis обнаружили критическую уязвимость она получила название RediShell здесь у нас RCE Проблема во всех версиях Redis с Lua скриптами То есть за последние 13 лет Уязвимость на коррапт памяти вида use after free в сборщике мусора при определённых условиях специально созданный Lua скрипт может вести к RCE Для эксплойта нужна аутентификация но уязвимость всё равно выбила десяточку по CVSS А разгадка проста это Redis В сети доступны 330 тысяч инстансов из них на 60 тысячах аутентификации нет вообще Ещё на сотне тысяч найдутся дефолтные или слабые пароли но об этом сканеры умалчивают Плюс высокие привилегии вплоть до рута на старых сетапах А там и боковое перемещение и прочие удовольствия Следов эксплуатации пока нет но желающие обязательно найдутся Так что пришло время накатывать патчи они доступны в версиях от 3 октября tomhunter

Похожие новости

+8

+8

+5

+5

+21

+21

+10

+10

Анализ паролей: 60 паролей взламываются менее чем за час, популярность 'Skibidy' растет

Происшествия

11 часов назад

В России наблюдаются проблемы с доступом к GitHub

Происшествия

11 часов назад

+8

+8

В Даугавпилсе ограничен доступ к Вечному огню 9 мая из-за мер безопасности

Происшествия

1 день назад

+5

+5

Нейросеть Claude ограничивает доступ для пользователей из России

Происшествия

14 часов назад

+21

+21

Распространение птичьего гриппа H5N1 среди коров в США: новые риски и меры мониторинга

Наука

8 часов назад

+10

+10

Соби Лизинг предупреждает о риске технического дефолта по облигациям

Экономика

1 день назад