9 сентября, 10:58

Масштабная фишинговая кампания с использованием SVG файлов угрожает пользователям в Колумбии

DNS_Club

Вредоносное ПО прячут в графические файлы SVG антивирусы его не видят Исследование VirusTotal выявило зараженные SVG файла использованные во фишинговой кампании против пользователей в Колумбии Файлы имитировали портал местных госслужб доставляли вредоносный код и оставались невидимыми для большинства антивирусных систем

Происшествия111 день назад

Cyber Media

Эксперты сообщили о масштабной фишинговой кампании в которой злоумышленники используют файлы в формате SVG для маскировки под сайты государственных организаций Особенность атаки заключается в том что SVG файлы могут содержать не только графику но и HTML или JavaScript код Здесь о кибербезе

Происшествия110 дней назад

PRO Hi-Tech

Хакеры всё активнее используют SVG файлы для скрытой доставки вредоносного ПО Новый отчёт VirusTotal описывает атаку в Колумбии где такие файлы маскировались под уведомления судебной системы При открытии они показывали поддельный портал с кнопкой загрузки ведущей к ZIP архиву Внутри находился браузер Comodo Dragon с вредоносной DLL которая устанавливала дополнительное ПО Особенность SVG в том что он поддерживает HTML и JavaScript поэтому файл может работать как мини сайт Подобные атаки ранее фиксировали IBM и Cloudflare Microsoft также отключила встроенное отображение SVG в Outlook чтобы закрыть этот канал доставки

Происшествия111 день назад

Похожие новости

+12

+12

+6

+6

+2

+2

+9

+9

Массовые проверки водителей в Стерлитамакском районе: задержан экстремальный геймер

Происшествия

1 день назад

+12

+12

Иностранцы подожгли узбекские суммы на видео, начата проверка

Происшествия

1 день назад

+6

+6

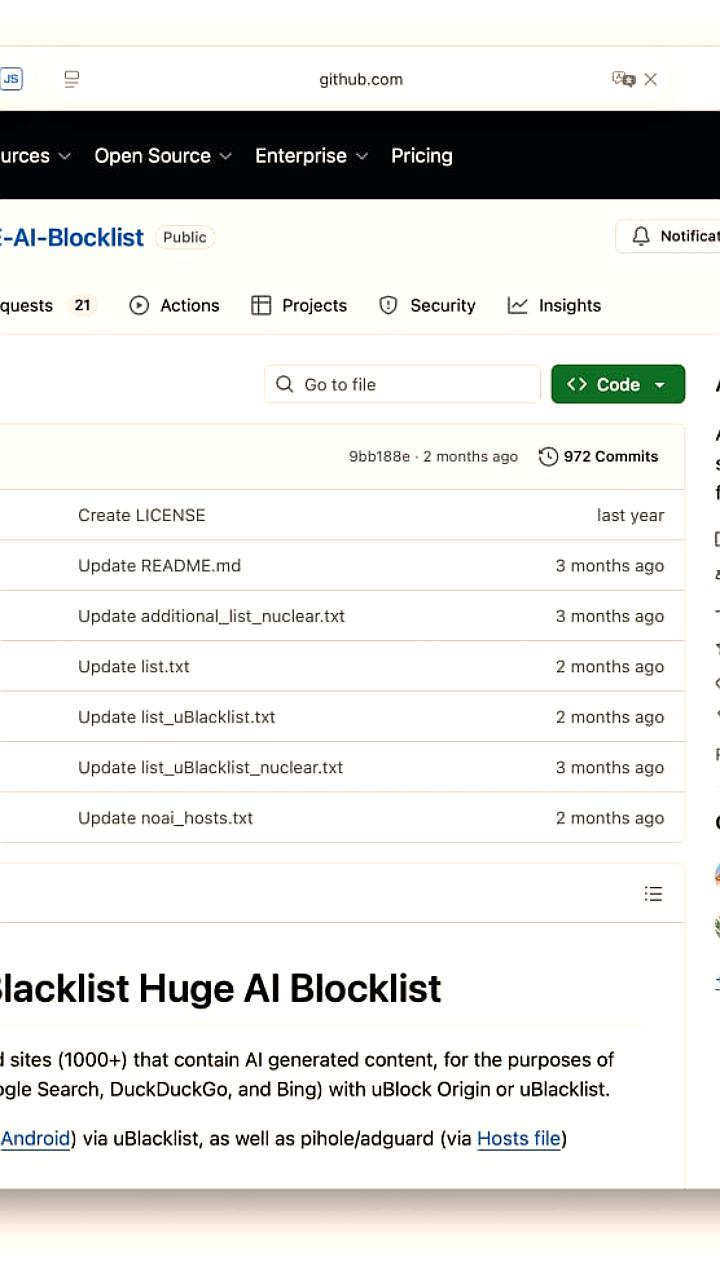

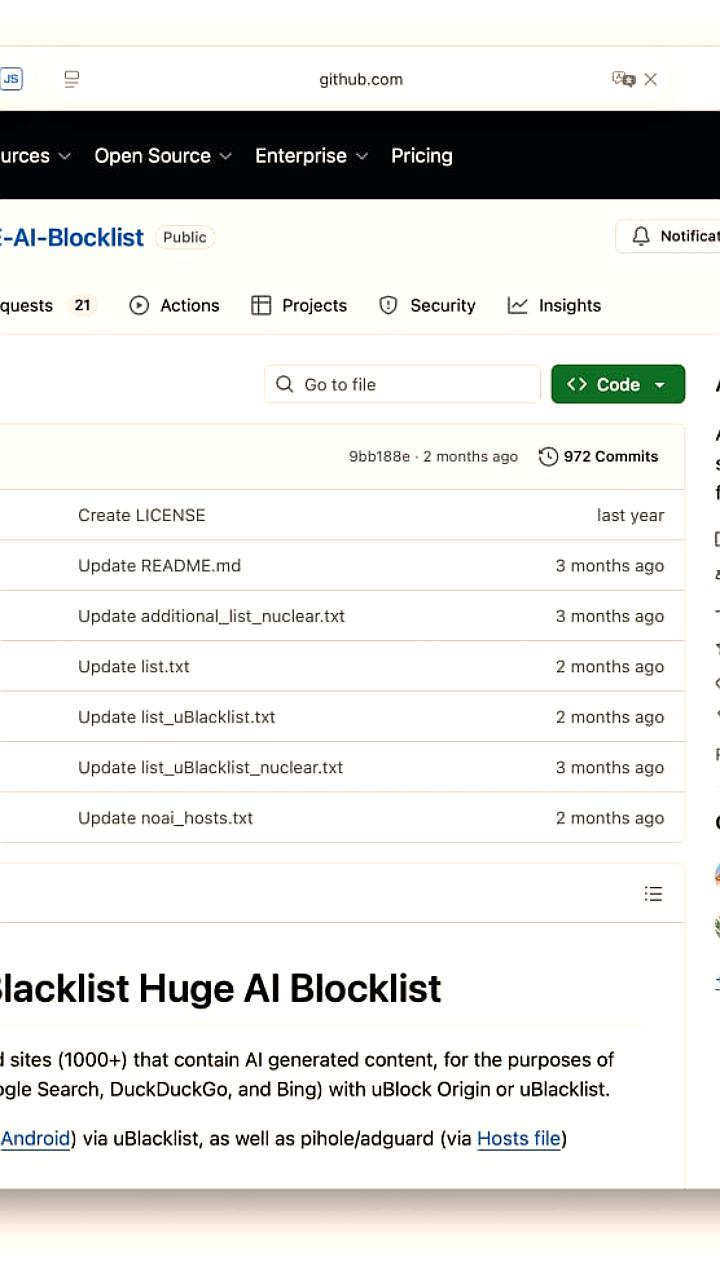

Новый фильтр для браузеров устраняет ИИ спам из поисковых систем

Технологии

1 день назад

Мошенники активизировались перед Новым годом, используя игру Тайный Санта для обмана

Происшествия

2 часа назад

+2

+2

Два человека погибли в результате нападений с ножом и наезда автомобиля в Бейт Шеан

Происшествия

1 день назад

+9

+9

В Ташкенте представлен новый дизайн-код для архитектурного упорядочивания

Общество

1 день назад