9 июня, 18:09

МВД предупреждает о поддельном менеджере паролей KeePass, распространяемом мошенниками

Kaspersky

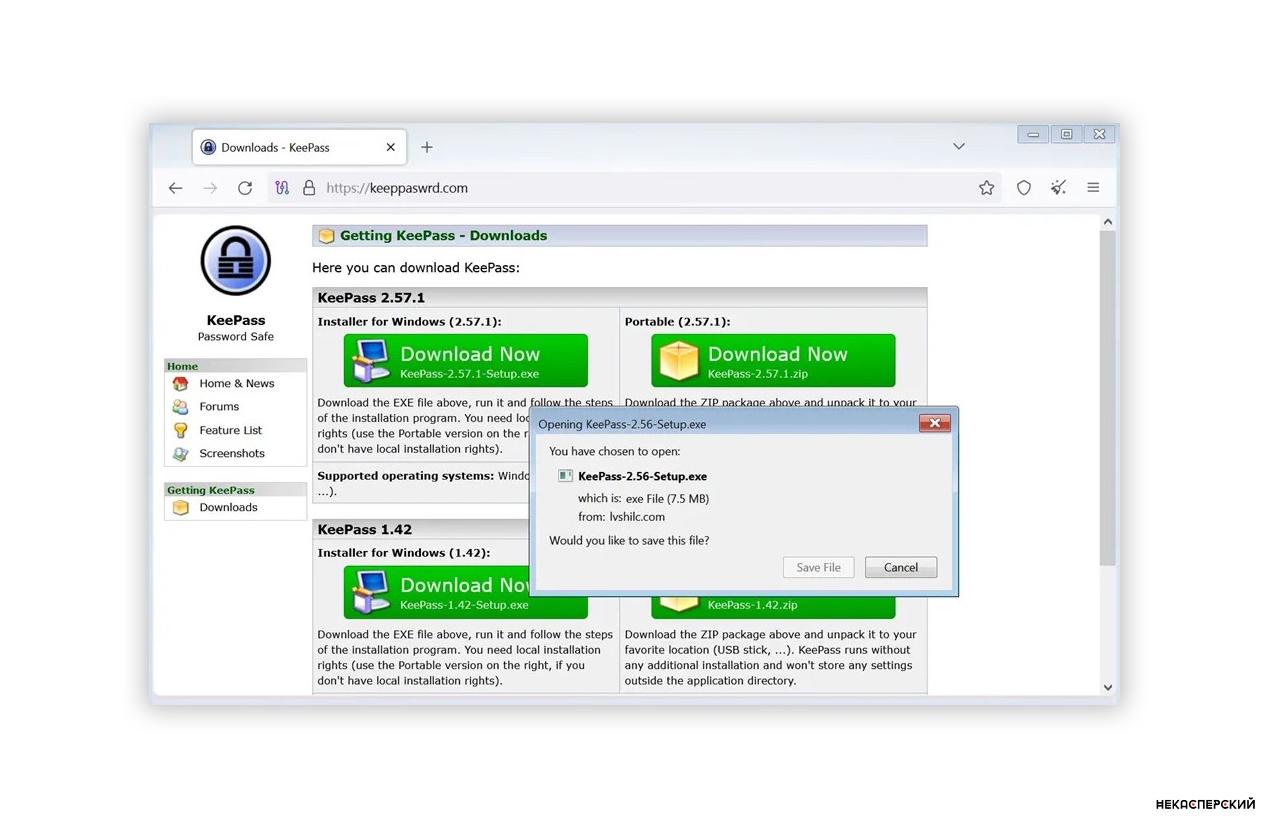

Обнаружена троянская модификация KeePass Может ли причиной кибератаки... стать менеджер паролей? Может, если скачать его с фальшивого сайта, который усилиями злоумышленников оказался в поисковой выдаче выше, чем официальный. Именно так распространялась троянская модификация популярного менеджера KeePass. Попав на устройство жертвы, зловред не только сохранял пароли из открытой базы данных в незашифрованный текстовый файл, но и устанавливал в систему «маячок» Cobalt Strike — легитимного пентест-инструмента, который используется и в реальных атаках. Инсталляционные пакеты троянского KeePass были подписаны действительными сертификатами, поэтому распознать фальшивку оказалось непросто. Какие уроки могут извлечь организации и владельцы домашних компьютеров из этого инцидента — рассказываем в нашей статье. #KD_угрозы

Вестник Киберполиции России

Злоумышленники нередко пытаются подсунуть пользователю вредоносное ПО вместе с полезными программами. Эксперты «Касперского» зафиксировали распространение поддельного менеджера паролей KeePass. Измененная преступниками версия приложения распространялась через поддельные сайты минимум с середины 2024 года до настоящего времени. Программа, предназначенная для защиты данных пользователя, тайно сохраняла пароли из базы в нешифрованный файл, что позволяло злоумышленникам получать доступ к учетным данным. Защититься от распространения поддельного менеджера паролей можно было проверяя ресурс, с которого скачивается приложение. -бот Киберполиции России Поддержать канал

Полиция Южного Урала

Злоумышленники нередко пытаются подсунуть пользователю вредоносное ПО вместе с полезными программами. Эксперты «Касперского» зафиксировали распространение поддельного менеджера паролей KeePass. Измененная преступниками версия приложения распространялась через поддельные сайты минимум с середины 2024 года до настоящего времени. Программа, предназначенная для защиты данных пользователя, тайно сохраняла пароли из базы в нешифрованный файл, что позволяло злоумышленникам получать доступ к учетным данным. Защититься от распространения поддельного менеджера паролей можно было проверяя ресурс, с которого скачивается приложение. -бот Киберполиции России Поддержать канал

НеКасперский

КииПАС Вредоносная версия популярного менеджера паролей KeePass в течение восьми месяцев позволяла хакерам получать доступ к учётным данным и проникать в корпоративные сети. Всё началось с того, что сотрудник одной из пострадавших организаций скачал KeePass с фейкового сайта, продвигаемого при помощи рекламы в Bing. Как выяснилось позже, атакующие скопировали открытый исходный код KeePass и адаптировали его под свои цели. За оригинальным интерфейсом скрывалась программа KeeLoader. При её установке на устройстве жертвы запускался компонент Cobalt Strike, используемый для анализа и управления системой жертвы. В ходе атаки были зашифрованы виртуальные серверы компании. Также KeeLoader копировал все данные из базы KeePass, включая логины, пароли, заметки и сайты. Все сведения хакеры получали в открытом виде. Исследователи полагают, что за этим стоят участники UNC4696, связанные с вымогателем из BlackCat. НеКасперский

РИА Новости

Эксперты "Касперского" зафиксировали поддельный менеджер паролей KeePass, через которого мошенники похищали данные пользователей, предупреждает МВД. В ведомстве уточнили, что эта измененная версия приложения распространялась через поддельные сайты минимум с середины 2024 года до настоящего времени. МВД напоминает, что скачивать приложения можно только с проверенных ресурсов.

Ведомственные вести

Мошенники распространяют поддельный KeePass для кражи данных. Эксперты "Лаборатории Касперского" обнаружили фальшивую версию менеджера паролей KeePass, через который злоумышленники похищали конфиденциальные данные пользователей. Об этом предупредило МВД. Поддельное приложение распространялось через фейковые сайты как минимум с середины 2024 года. Мошенники маскировали его под официальную программу, чтобы обманом заставить пользователей вводить свои учетные данные. МВД напоминает: скачивать софт следует только с проверенных источников — официальных сайтов разработчиков или надежных магазинов приложений. Будьте осторожны и проверяйте адреса страниц перед загрузкой!

Лапша Медиа

Россияне могут потерять свои данные из-за фальшивого менеджера паролей. Злоумышленники распространяли через поддельные сайты фальшивый менеджер паролей KeePass. Оригинальная программа создана для защиты данных пользователя. Фейковая похищала эти самые данные, тайно сохраняя пароли из базы в нешифрованный файл. Эксперты отмечают, что измененная преступниками версия распространялась в Сети минимум с середины 2024 года до настоящего времени. Будьте бдительны и предупредите близких! Всегда следует проверять источники загрузки приложений, чтобы избежать установки вредоносного ПО. Подпишитесь на «Лапша Медиа»

Похожие новости

+5

+5

+4

+4

+10

+10

+21

+21

Анализ паролей: 60 паролей взламываются менее чем за час, популярность 'Skibidy' растет

Происшествия

18 часов назад

Евгений Овчаров, учредитель Пармалогика, заочно арестован за хищение бюджетных средств

Происшествия

1 день назад

+5

+5

Meta отменяет шифрование в Instagram по запросу европейских властей

Происшествия

9 часов назад

Четверо руководителей теплосетевой компании обвинены в коррупции при строительстве мусороперерабатывающих заводов

Происшествия

1 день назад

+4

+4

Заложники в банке Зинги: полиция оцепила место происшествия

Происшествия

18 часов назад

+10

+10

Нейросеть Claude ограничивает доступ для пользователей из России

Происшествия

21 час назад

+21

+21