25 апреля, 11:49

Северокорейские хакеры создают подставные компании для атак на крипторазработчиков

КриптоАтака 2.0🤖

Северокорейские хакеры создали три компании две из которых базируются в США для распространения вредоносного ПО среди разработчиков криптовалют. theblock.co

DeCenter — блокчейн, биткоин, инвестиции

Северокорейские хакеры, связанные с группой Lazarus, создали 3 фейковые компании две из них в США — чтобы распространять вредоносное ПО среди разработчиков криптовалют. Цель — заражение устройств через поддельные собеседования и кража ключей от криптокошельков. Компании использовали фейковые личности и ИИ-сгенерированные профили сотрудников для маскировки. С 2017 года Lazarus украл более $3 млрд в криптовалюте, часто используя именно такие схемы.

The Club 100 - Криптовалюта, скандалы, интриги, расследования

Северокорейские хакеры создали три компании две из которых базируются в США для распространения вредоносного ПО среди разработчиков криптовалют, сообщает The Block У меня есть предчувствие, что Lazarus знатно накуколдит крипто компании в этом году, у них настолько продуманные ходы и тактика, что многие позавидуют Неуловимые хакеры которые проникают в чужие страны, устраиваются на работу в крупные компании для внедрения вредоносного ПО, такое только можно увидеть в фильме блокбастера

ForkLog

Северокорейские хакеры создавали поддельные компании для атаки на крипторазработчиков Исследование Silent Push показало, что хакеры, связанные с Lazarus Group, создали три подставные компании, две из которых находились в США BlockNovas LLC и SoftGlide LLC , чтобы атаковать криптовалютных разработчиков с помощью вредоносного ПО. Схема заключалась в собеседовании заинтересованных в поиске работы разработчиков, которым подсовывали вредоносное ПО — все для того, чтобы взломать их криптокошельки и украсть учетные данные для содействия дальнейшим атакам на отраслевой бизнес. Новости AI YouTube

ForkLog FEED

Группа Contagious Interview, связанная с северокорейскими хакерами Lazarus, зарегистрировала три подставные компании для распространения вредоносного ПО.

COINNEWS

Северокорейские хакеры атакуют разработчиков криптовалют, используя подставные компании. Группа Lazarus создала три фиктивные компании для распространения вредоносного ПО среди специалистов в области криптовалют. Атаки осуществлялись через поддельные приглашения на собеседования в криптокомпании. Основная цель этих атак — заражение устройств разработчиков, компрометация их криптокошельков и кража учетных данных для последующих атак на легитимные организации. С 2017 года хакеры из группы Lazarus похитили более 3 миллиардов долларов в криптовалюте. Оставайтесь в курсе последних новостей вместе с

Казах в Крипте

Северокорейские хакеры, связанные с группой Lazarus, создали 3 фейковые компании две из них в США — чтобы распространять вредоносное ПО среди разработчиков криптовалют. Цель — заражение устройств через поддельные собеседования и кража ключей от криптокошельков. Компании использовали фейковые личности и ИИ-сгенерированные профили сотрудников для маскировки. С 2017 года Lazarus украл более $3 млрд в криптовалюте, часто используя именно такие схемы.

РБК-Крипто

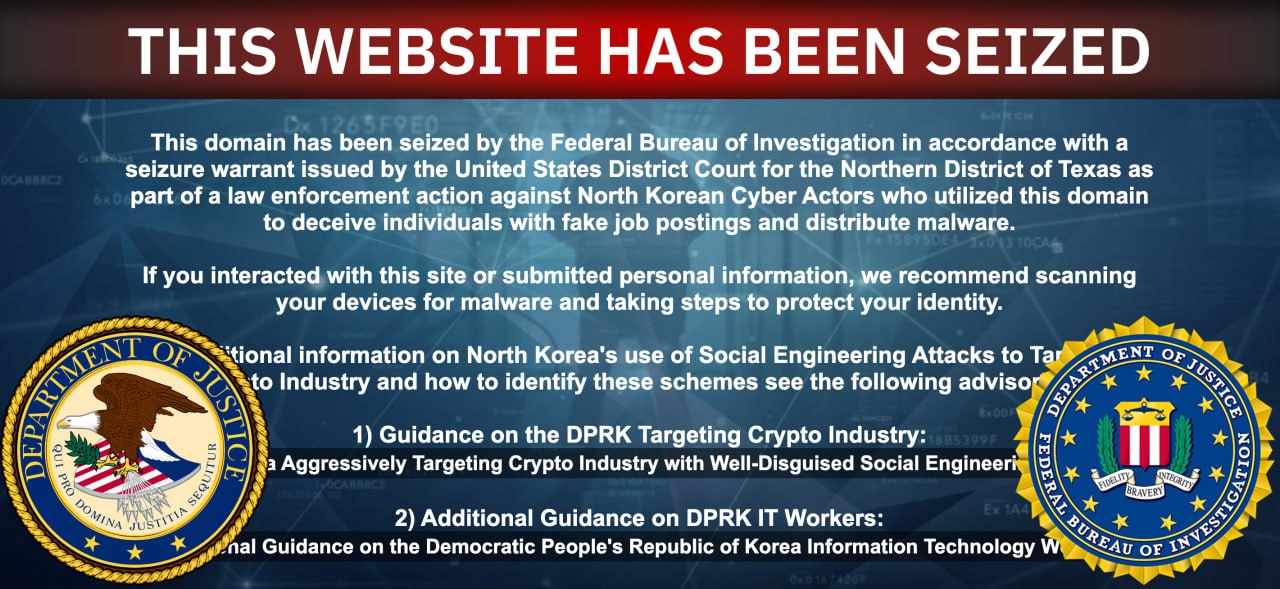

Северокорейские хакеры зарегистрировали две компании в США для атак на криптовалютных разработчиков Северокорейские хакеры, связанные с группой Lazarus, регистрировали фиктивные компании в США, чтобы распространять вредоносное ПО среди разработчиков криптовалютных проектов. Об этом пишет The Block со ссылкой на отчет исследовательской компании Silent Push. По данным отчета, злоумышленники создали как минимум две компании с официальной американской регистрацией и использовали их как прикрытие для атак, рассылая разработчикам предложения о работе и имитируя собеседования. Фейковые профили сотрудников компаний генерировались с помощью ИИ, для них создавали блоги и страницы в соцсетях. Сейчас на каждом из использованных доменов компаний висит официальная заглушка о закрытии от ФБР США с предупреждением о действиях хакеров из КНДР. Кампания приписывается подразделению Contagious Interview, входящему в состав хакерской группировки Lazarus. Целью было получение доступа к криптокошелькам и учетным данным разработчиков с последующей атакой на инфраструктуру компаний. Именно тактика с поддельным предложением работы привела к взлому моста Ronin в 2021 году, когда из игры Axie Infinity было выведено $625 млн в ETH и USDC. По данным ООН и Chainalysis, группы, связанные с КНДР, с 2017 года похитили более $3 млрд в криптовалютах. Присоединяйтесь к форуму РБК Крипто

Crypto Headlines

#скам #взлом Северокорейские хакеры атакуют крипторазработчиков через фейковые компании отчет В Lazarus Group создали три подставные компании для распространения вредоносного ПО среди криптовалютных разработчиков. Распространение вредоносного кода осуществлялось через фальшивые приглашения на собеседования в криптокомпании. Цель атак — заражение устройств разработчиков, компрометация их криптокошельков и кража учетных данных для последующих атак на легитимные организации. С 2017 года хакеры Lazarus Group украли свыше 3,000,000,000$ в крипте. Ранее: Manta Network Crypto Headlines

Bitpapa Media

Северокорейская хакерская группа Lazarus создала три фиктивные компании для кражи криптовалют у разработчиков с помощью вредоносной программы. Хакеры распространяли вирус при проведении собеседований. Чтобы создать видимость легальной компании, они использовали искусственный интеллект для создания фейковых профилей несуществующих сотрудников. В процессе собеседований, убеждали установить программу, так называемый инструмент для подачи заявления на работу. Однако после его «распаковки», хакерам удавалось завладеть личными учетными данными пользователей и получить доступ к их криптоадресам. Bitpapa / #crypto

Похожие новости

+21

+21

+2

+2

+2

+2

+5

+5

+6

+6

+4

+4

Нейросеть Claude ограничивает доступ для пользователей из России

Происшествия

22 часа назад

+21

+21

Госдума рассматривает законопроект о уголовной ответственности за незаконный майнинг

Происшествия

1 день назад

+2

+2

Китайские власти удаляют аккаунты блогеров, запрещая демонстрацию роскоши

Происшествия

20 часов назад

+2

+2

Евгений Овчаров, учредитель Пармалогика, заочно арестован за хищение бюджетных средств

Происшествия

1 день назад

+5

+5

Обсуждение поддержки бизнеса и новые инициативы на ПМЭФ

Экономика

22 часа назад

+6

+6

Четверо руководителей теплосетевой компании обвинены в коррупции при строительстве мусороперерабатывающих заводов

Происшествия

1 день назад

+4

+4