27 февраля, 03:30

Взлом Bybit: атака через инфраструктуру Safe, но смарт-контракты в безопасности

КриптоАтака 2.0🤖

#SAFE #MNT CEO Bybit: Взлом Bybit вызван взломом инфраструктуры Safe. Safe: Смарт-контракты и исходный код интерфейса не были затронуты, атака была проведена путем взлома "машины разработчика Safe {Wallet}", что повлияло на счет, управляемый Bybit. Safe{Wallet} добавили меры безопасности для устранения вектора атаки.

Происшествия351 день назад

Первый хомячий 🐹

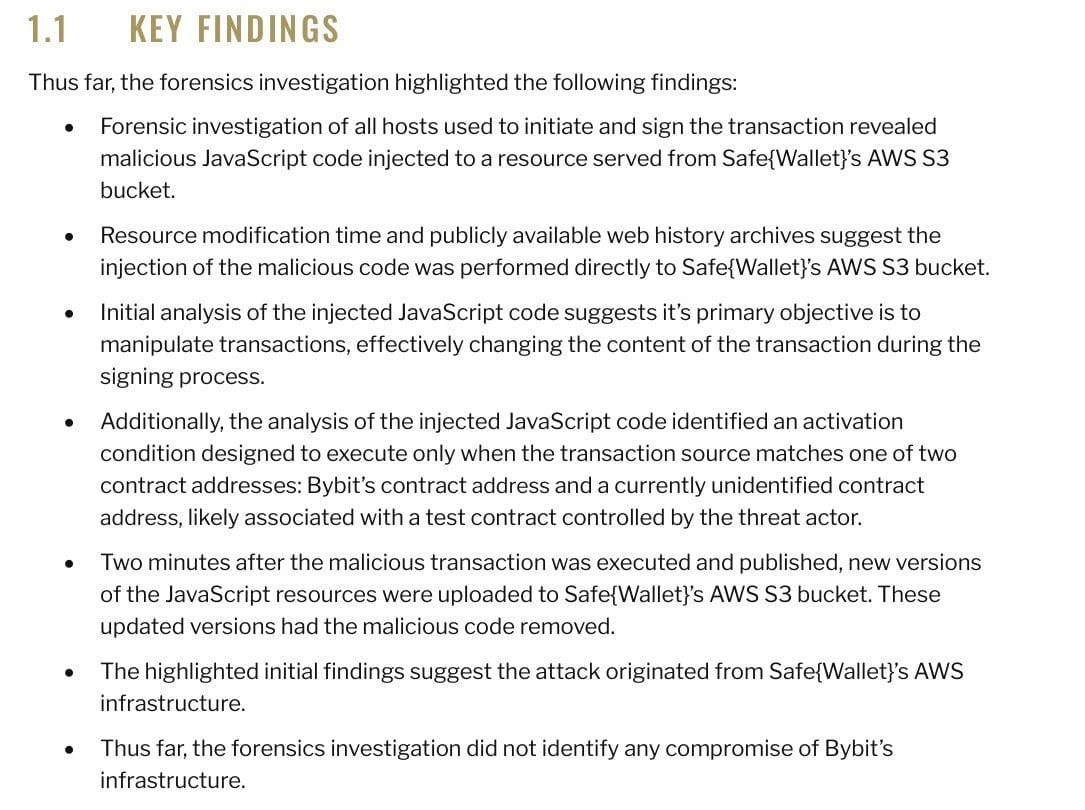

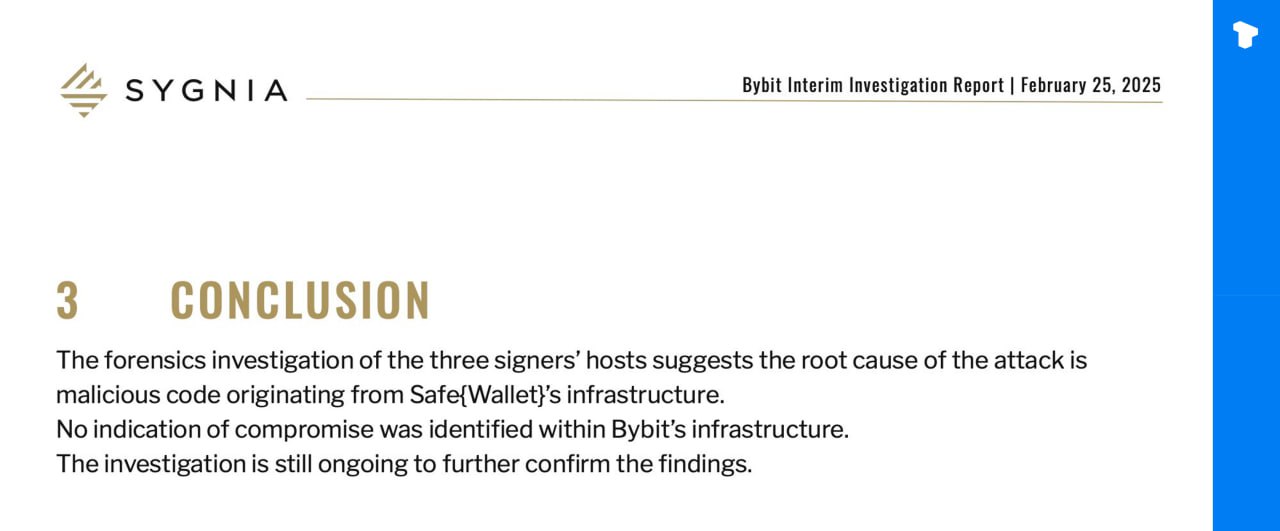

Отчет о расследовании взлома Bybit Причина атаки - вредоносный код, который исходил из инфраструктуры Safe{Wallet}. Скорее всего, была утечка или взлом учетной записи AWS S3/CloudFront или API-ключа, принадлежащего Safe Global. Инфраструктура Bybit не была скомпрометирована, следов взлома внутри биржи не обнаружено Заявление Safe: Смарт-контракты Safe не пострадали Взлом произошел через заражение компьютера одного из разработчиков Safe{Wallet} В результате был скомпрометирован аккаунт, управляемый Bybit Safe{Wallet} уже внедрил дополнительные меры безопасности, чтобы предотвратить подобные атаки в будущем Суть: Хакеры из группировки Lazarus получили доступ к AWS-инфраструктуре Safe и использовали ее для развертывания вредоносного JavaScript-кода Цель атаки - холодный кошелек Bybit с мультиподписью Зловредный код был запрограммирован так, чтобы активироваться во время следующей транзакции Bybit У CZ этот отчет вызвал больше вопросов, чем ответов читать Bybit YouTube Trading VIP club Первый хомячий подпишись

Происшествия351 день назад

Alexey Ataman | Crypto 🐋

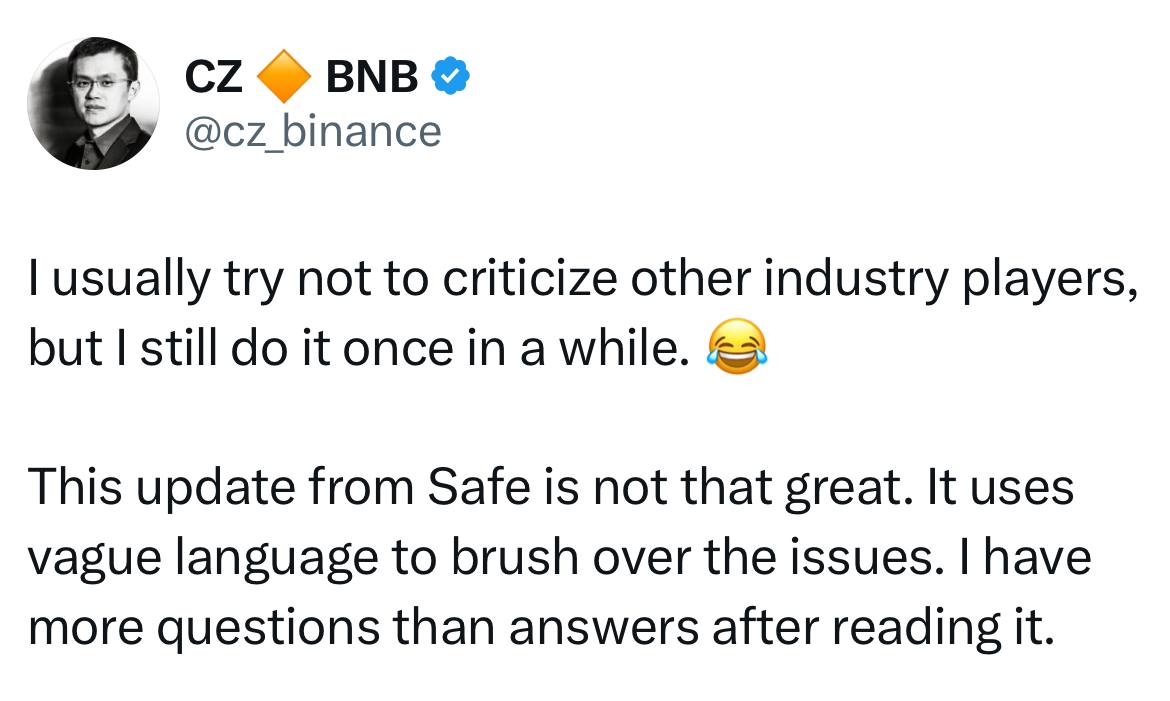

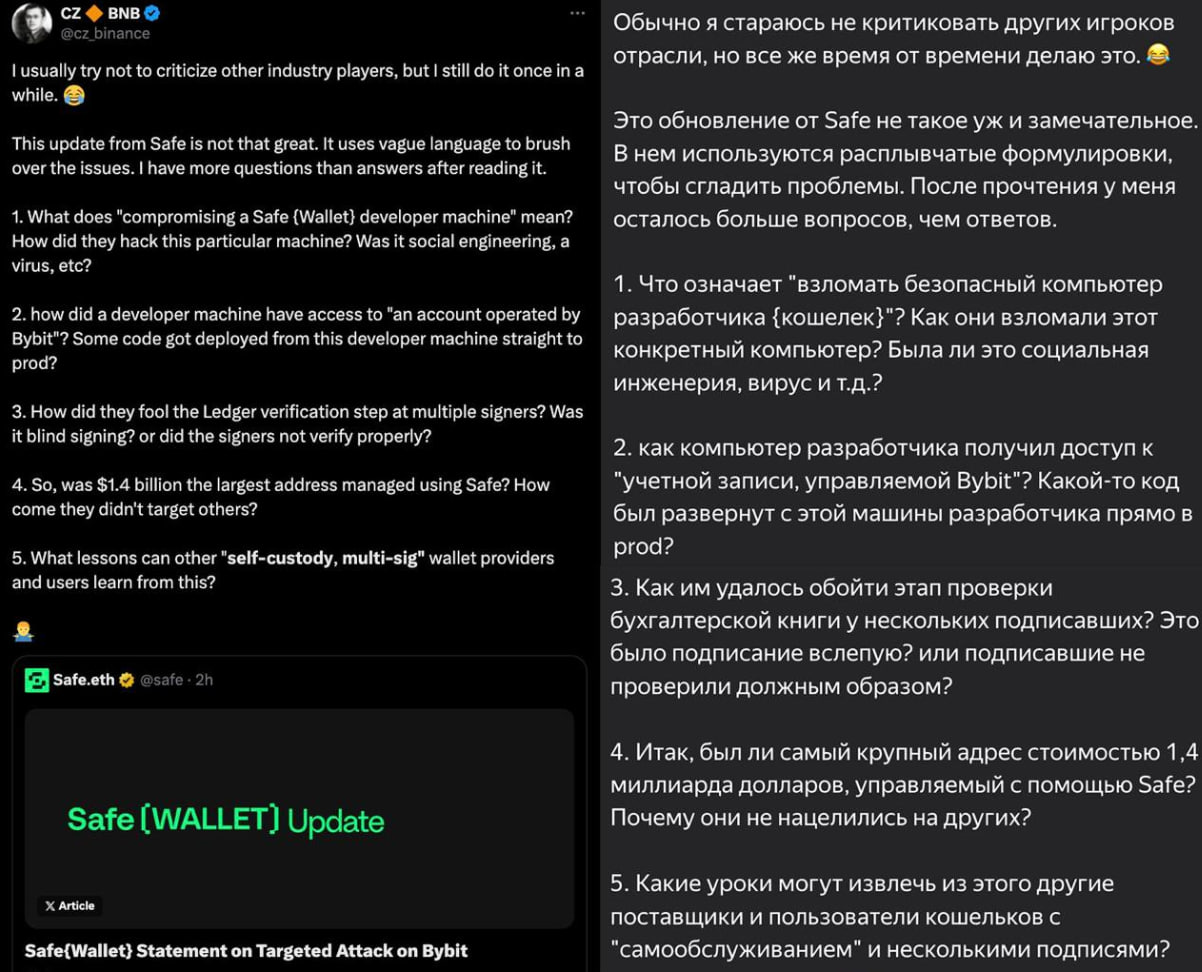

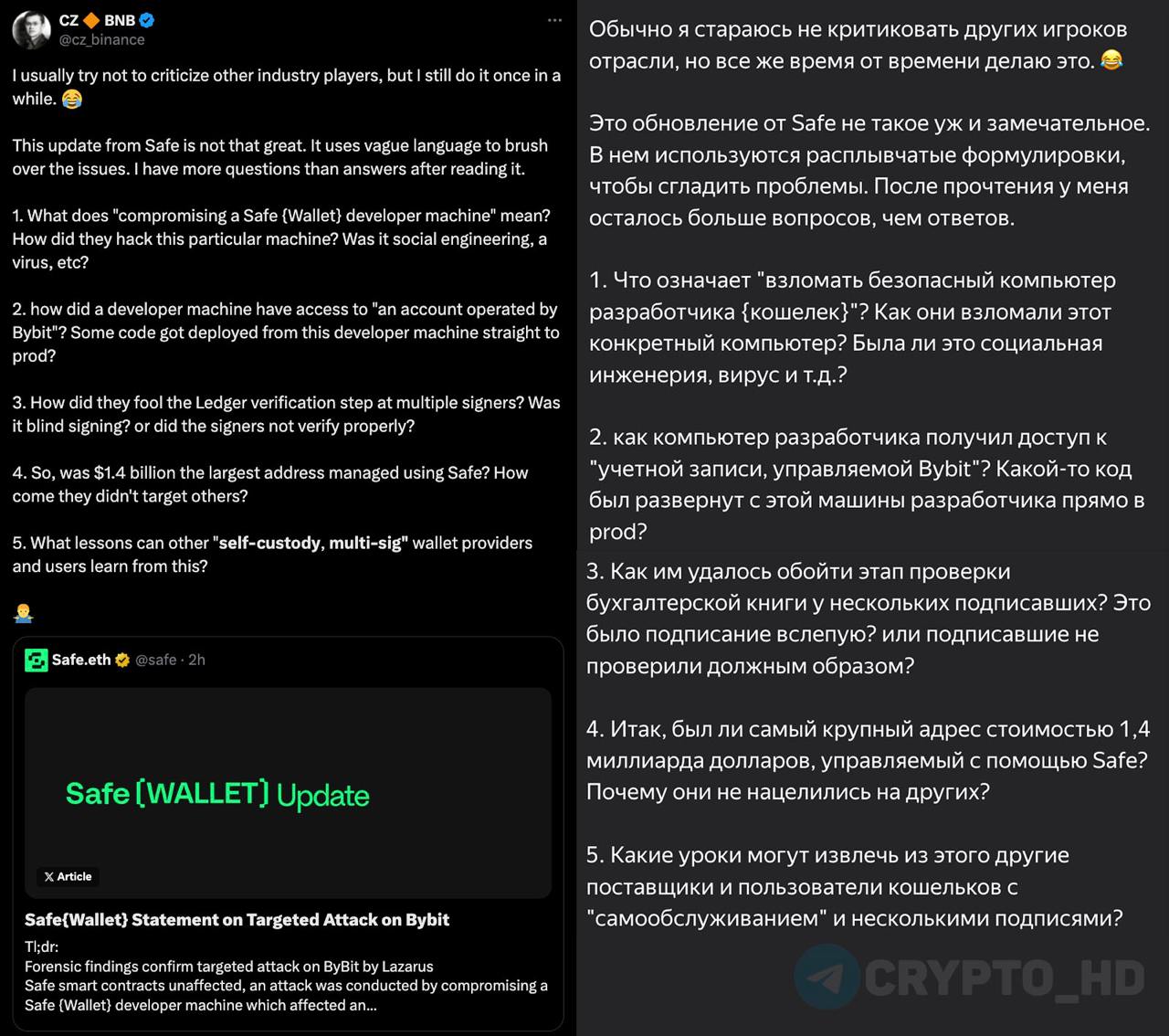

CZ раскритиковал отчет компании Safe про взлом Bybit - вкратце, льют много воды Почитайте кому интересно, сам пост CZ и отчет про взлом. Ataman Чат Circle 1% Bybit BingX OKX

Происшествия351 день назад

Crypto Ghost

CZ раскритиковал отчет компании Safe о взломе Bybit слишком много воды – twitter

Происшествия351 день назад

CRYPTON | Биткоин, DeFi, WEB 3

ВЗЛОМ BYBIT — что произошло? #Обсуждаемое CEO Bybit вчера выпустил отчёт по расследованию недавнего взлома биржи на $1,4 млрд. Из него стало ясно, что Lazarus Group взломала на самом деле не Bybit, а мультисиг кошелёк Safe, которым пользовался Bybit. Хакеры смогли подменить UI Safe специально для Bybit. То есть атака была нацелена конкретно на биржу, но проведена через дыры в кошельке. Safe заявил, что смарт-контракты и исходный код интерфейса не были затронуты, а атака была проведена через "машину разработчика Safe". После этих слов в дискуссию включился CZ, которые немного покритиковал заявление Safe, сказав, что оно достаточно размытое и порождает больше вопросов, чем даёт ответов. Тем временем Bybit уже оправился после взлома, и долг биржи вместе с ценой эфира становится всё меньше Зарабатываем вместе Обменник Экосистема Crypton

Происшествия350 дней назад

С нуля до нуля на крипте

Драма вокруг Safe Multisig из-за взлома ByBit Помним взлом Байбита. До сих пор разбираемся, что произошло и как так получилось. Выяснилось, что атака стала возможна через "атаку на Safe developer machine" и это дало доступ в том числе к мультисигу Байбита. Формулировка максимально дурацкая и непонятно, что под ней подразумевается. Компьютер взломали? Статья-стейтмент от Сейфа это никак не раскрывает. Из хороших новостей - ни в смарт-контрактах мульисига, ни на фронтенде уязвимостей не обнаружено. По всей видимости, это излюбленный Лазарусом кейс социальной инженерии, а не косяк софта.

Происшествия351 день назад

РБК-Крипто

Чанпэн Чжао раскритиковал отчет Safe о взломе биржи Bybit Основатель Binance Чанпэн Чжао CZ подверг критике отчет сервиса Safe о взломе биржи Bybit на $1,4 млрд, заявив, что опубликованные данные оставляют больше вопросов, чем ответов. «Обычно я стараюсь не критиковать других игроков индустрии, но иногда делаю исключения. Этот отчет от Safe не так уж хорош. Он использует расплывчатые формулировки, чтобы замести проблемы под ковер. После прочтения у меня больше вопросов, чем ответов», — написал Чжао в X. Он отметил, что отчет не объясняет, как именно хакеры получили доступ к системе Safe, как вообще разработчик Safe мог иметь доступ к кошельку Bybit, каким образом прошла проверка через устройство Ledger при подписании транзакции, был ли кошелек Bybit крупнейшим среди пользователей Safe и почему хакеры выбрали именно его. Safe утверждает, что атака не была связана с уязвимостью в смарт-контрактах, а произошла из-за того, что злоумышленники получили доступ к компьютеру одного из разработчиков. Bybit в собственном отчете заявила, что причиной могла стать утечка ключей доступа к облачным сервисам, которыми пользовались в Safe. Присоединяйтесь к форуму РБК Крипто

Происшествия351 день назад

Crypto Headlines

CZ раскритиковал отчет компании Safe о взломе Bybit слишком много воды – twitter Crypto Headlines

Происшествия351 день назад

Ганнибал-крипто

CZ раскритиковал отчет компании Safe о взломе Bybit. Ганнибал-крипто

Происшествия351 день назад

Telo News Russia - Crypto | Web3 | Finance

Компания Bybit опубликовала результаты криминалистического расследования, связанного с недавним эксплоитом, которое показывают, что взлом был осуществлен группой Lazarus Group, которая использовала взломанную машину разработчика Safe{Wallet} для внедрения замаскированной вредоносной транзакции, нацеленной на Safe компании Bybit. Основные выводы расследования: Злоумышленники атаковали Bybit Safe через взлом компьютера разработчика Вредоносные транзакции были замаскированы и проведены через Safe{Wallet} Инфраструктура AWS, связанная с SafeGlobal, могла быть скомпрометирована. Телеграм Х Сообщество Источник

Происшествия351 день назад

Похожие новости

+2

+2

+1

+1

+2

+2

+4

+4

+5

+5

Банки США против доходности стейблкоинов: встреча в Белом доме завершилась без компромисса

Экономика

57 минут назад

+2

+2

Кибершпионаж в России: угроза для бизнеса и рост страховых тарифов

Происшествия

1 день назад

+1

+1

Мошенники атакуют аккаунты россиян на маркетплейсах и пунктах выдачи заказов

Происшествия

11 часов назад

+2

+2

Coinbase запускает кошельки для AI агентов с поддержкой протокола x402

Технологии

13 часов назад

+4

+4

ЦБ РФ опубликовал загадочное сообщение перед заседанием по ключевой ставке

Происшествия

11 часов назад

Студент из Улан-Удэ стал жертвой мошенников, передав им более 1,6 млн рублей

Происшествия

1 день назад

+5

+5