11 февраля, 16:54

Apple выпустила обновление безопасности для iOS и iPadOS, устраняющее уязвимость CVE-2025-24200

Apple Pro Daily News

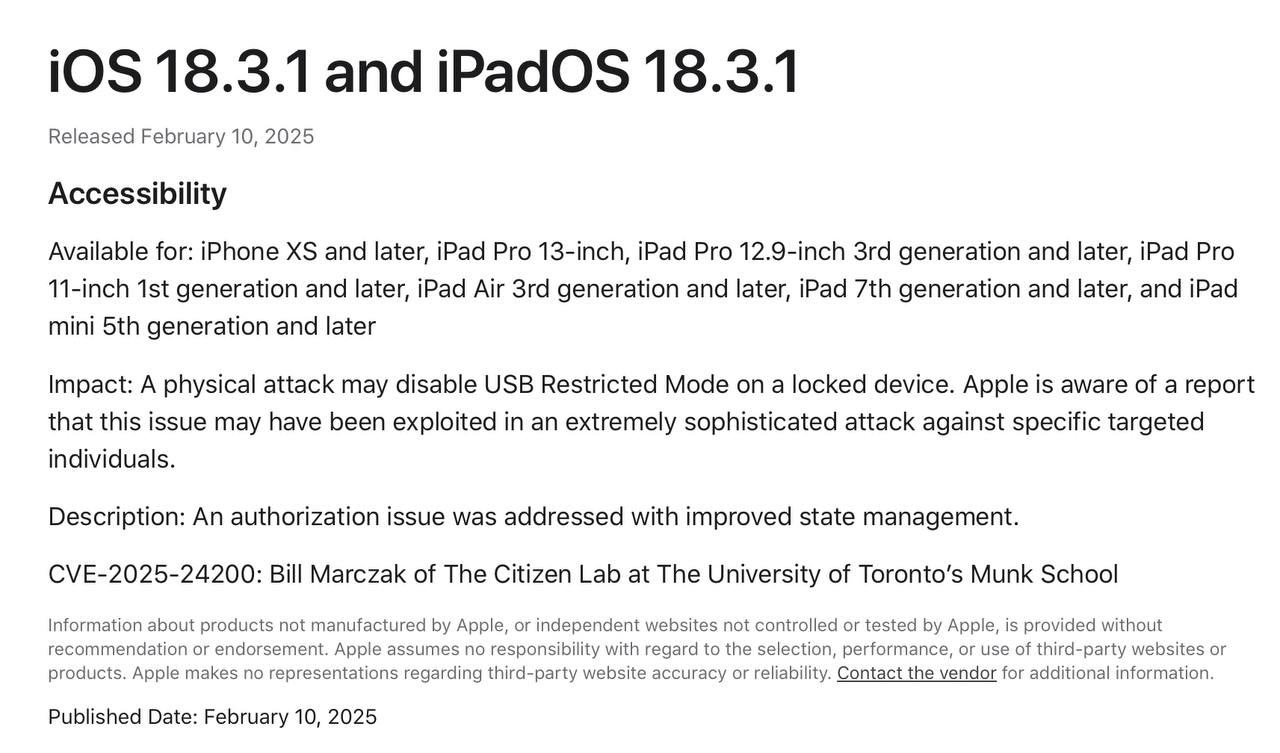

В iOS/iPadOS 18.3.1 закрыта уязвимость, которая активно эксплуатировалась Как сообщила компания в документе Поддержки, в обновлении закрыта уязвимость CVE-2025-24200, активно эксплуатируемая с помощью подключения устройства по USB-кабелю в заблокированном состоянии. Apple знает о том, что эта проблема, возможно, была использована в чрезвычайно сложной атаке на конкретных целевых лиц. Проблема была устранена. Также среди исправлений: Проблемы с подключением к WiFi и Bluetooth, сбои в работе приложения Камера, ошибка с переключением между светлым и тёмным режимом системы.

Сетевые Свободы

Компания Apple выпустила срочное заявление об обнаружении уязвимости нулевого дня в iOS Apple выпустила экстренное обновление безопасности для iPhone, iPad и macOS, закрывающее критическую уязвимость, которая уже использовалась в реальных атаках. Что случилось? Уязвимость CVE-2024-23222 была найдена в WebKit — движке браузера Safari. Она позволяет злоумышленникам выполнять произвольный код ! на устройстве жертвы при открытии специально подготовленной веб-страницы. Кто пострадал? Apple подтвердила, что уязвимость уже активно использовалась в атаках. Это означает, что кто-то целенаправленно эксплуатировал брешь в безопасности, возможно, в кибершпионаже или атаках на конкретных пользователей. Как защититься? Патч безопасности 18.3.1 для пользователей устройств на базе iOS уже доступен — срочно обновляемся через настройки телефона! Не открывайте подозрительные ссылки и файлы, особенно если они пришли от незнакомых отправителей. Используйте блокировку автоматического выполнения JavaScript для незнакомых сайтов она включается в настройках браузера Safari → Дополнительно . Почему это важно? Это уже пятая уязвимость нулевого дня, устранённая Apple с начала 2024 года. Такие уязвимости особо опасны, потому что эксплуатируются до момента их исправления.

Кибер Дача 🕹️

Apple выпустила обновление iOS 18.3.1, устраняющее критическую уязвимость устройств. Уязвимость CVE-2025-24200 давала возможность подключиться к заблокированному смартфону через проводное соединение. Рекомендуется незамедлительно установить обновление.

Хакер — Xakep.RU

Apple исправила 0-day уязвимость, использовавшуюся в «чрезвычайно сложных» атаках Компания Apple выпустила экстренные патчи для исправления уязвимости нулевого дня, которая использовалась в таргетированных и «чрезвычайно сложных» атаках. В компании объяснили, что физическая атака позволяла отключить USB Restricted Mode на заблокированном устройстве.

ИнфоИнспекция

Apple выпустила внеплановое обновление безопасности iOS 18.3.1, которая фиксит критическую уязвимость CVE-2025-24200 устройств. Эта ошибка позволяет злоумышленникам отключать режим ограниченного доступа USB на заблокированных устройствах, делая их уязвимыми для атак. Уязвимость требует физического доступа к устройству и обходит защиту, представленную в iOS 11.4.1. Режим ограниченного доступа USB предотвращает передачу данных через USB, если устройство не разблокировано в течение последнего часа. Срочно обновляемся!

ITsec NEWS

iOS под угрозой: Apple выпустила срочное обновление безопасности Apple выпустила внеплановое обнoвление безопасности для iOS и iPadOS, закрывающее уязвимoсть CVE-2025-24200 , которая уже использовалась в реальных атаках. Проблема связана с ошибкой авторизации, позволяющей злоумышленникам отключать режим ограниченного доступа USB на заблокированных устройствах, что делает их уязвимыми для кибератак. Для эксплуатации уязвимости требуется физический доступ к устройству. Режим ограниченного доступа USB, впервые представленный в iOS 11.4.1, предотвращает передачу данных через USB, если устройство не было разблокировано и подключено к аксессуарам в течение последнего часа. Эта мера защиты направлена на противодействие цифровым криминалистическим инструментам, таким как Cellebrite и GrayKey, используемым правоохранительными органами. Apple не раскрывает дополнительных деталей о проблеме, но уточняет, что уязвимость была устранена за счёт улучшенного управления состоянием системы. Также компания признаёт, что ошибка могла использоваться в сложных атаках против определённых целей. Сообщил об этой уязвимости исследователь безопасности Билл Марчак из The Citizen Lab при Университете Торонто. Обновление доступно для следующих устройств и операционных систем: iOS 18.3.1 и iPadOS 18.3.1 — iPhone XS и более поздние модели, iPad Pro 13 дюймов, iPad Pro 12,9 дюймов 3-го поколения и более поздние модели, iPad Pro 11 дюймов 1-го поколения и более поздние модели, iPad Air 3-го поколения и более поздние модели, iPad 7-го поколения и более поздние модели, iPad mini 5-го поколения и более поздние модели iPadOS 17.7.5 — iPad Pro 12,9 дюйма 2-го поколения, iPad Pro 10,5 дюйма и iPad 6-го поколения Каждая новая уязвимость — это напоминание о том, что цифровая безопасность требует постоянного обновления. Пока одни ищут способы защиты, другие находят лазейки, и этот цикл никогда не заканчивается. ITsec NEWS

Сердитая Чувашия

Apple выпустила срочное обновление для устранения уязвимости в iOS Компания экстренно закрыла критическую уязвимость в iPhone и iPad, которая уже использовалась хакерами в реальных атаках. Что произошло? Уязвимость была обнаружена в WebKit — движке браузера Safari. Она позволяет злоумышленникам запускать произвольный код на устройстве жертвы при посещении специально подготовленного веб-сайта. Кто в зоне риска? Apple подтверждает, что уязвимость активно эксплуатировалась. Это указывает на возможное использование в кибершпионаже или атаках на конкретных пользователей. Как защититься? Срочно обновите iOS до версии 18.3.1 через настройки устройства. Не переходите по подозрительным ссылкам и не открывайте файлы от неизвестных отправителей. Отключите автоматическое выполнение JavaScript для незнакомых сайтов Safari → Настройки → Дополнительно . Подписаться Написать нам Поддержать Чат

SecAtor

Apple выпустила экстренные обновления с исправлением критической 0-day для своих флагманских платформ iOS и iPadOS, предупреждая о ее использовании в таргетированных и чрезвычайно сложных атаках. CVE-2025-24200 позволяет злоумышленникам, имеющим физический доступ к заблокированному iPhone или iPad, отключить режим ограниченного доступа USB и получить доступ к необновленным устройствам. USB Restricted Mode - это ключевая функция безопасности, появившаяся семь лет назад в iOS 11.4.1, которая блокирует создание соединения с USB-аксессуарами, если устройство было заблокировано более часа. Функционал предназначен для противодействия криминалистическому ПО Graykey и Cellebrite используемому силовиками и предотвращению извлечения данных с заблокированных iOS-устройств. 0-day была обнаружена и раскрыта исследователями Citizen Lab и представляет собой проблему авторизации, устраненную в iOS 18.3.1, iPadOS 18.3.1 и iPadOS 17.7.5 с улучшенным управлением состоянием. Среди затронутых устройств: iPhone XS, iPad Pro 13 дюймов, iPad Pro 12,9 дюймов 3-го поколения, iPad Pro 11 дюймов 1-го поколения, iPad Air 3-го поколения, iPad 7-го поколения, iPad mini 5-го поколения и все новее , а также iPad Pro 12,9 дюйма 2-го поколения, iPad Pro 10,5 дюйма и iPad 6-го поколения. Apple отмечает в отчете, что эта уязвимость могла быть использована в чрезвычайно сложной атаке, направленной в отношении конкретных пользователей, но не представила каких-либо подробностей о реальных случаях эксплуатации. Тем не менее, участие в раскрытии Citizen Lab указывает на возможные целевые атаки с использованием шпионского или иного спецализированного ПО. Как бы то ни было, настоятельно рекомендуется не медлить с установкой обновлений, дабы исключить потенциально возможные попытки атак.

SecurityLab.ru

Угроза для iPhone: Apple выпустила экстренное обновление Apple выпустила внеплановое обновление безопасности для iOS и iPadOS, закрывающее уязвимость CVE-2025-24200. Эта ошибка позволяет злоумышленникам отключать режим ограниченного доступа USB на заблокированных устройствах, делая их уязвимыми для атак. Уязвимость требует физического доступа к устройству и обходит защиту, представленную в iOS 11.4.1. Режим ограниченного доступа USB предотвращает передачу данных через USB, если устройство не разблокировано в течение последнего часа. Apple улучшила управление состоянием системы для устранения уязвимости. Исследователь Билл Марчак из The Citizen Lab сообщил об ошибке, которая могла использоваться в сложных целевых атаках. #iOS #кибербезопасность #Apple #уязвимость

Сила Народа.Братство - Чат

НемеZида Telegram Apple выпустила внеплановое обнoвление безопасности для iOS и iPadOS, закрывающее уязвимoсть CVE-2025-24200 , которая уже использовалась в реальных атаках. Проблема связана с ошибкой авторизации, позволяющей злоумышленникам отключать режим ограниченного доступа USB на заблокированных устройствах, что делает их уязвимыми для кибератак. Для эксплуатации уязвимости требуется физический доступ к устройству. Режим ограниченного доступа USB, впервые представленный в iOS 11.4.1, предотвращает передачу данных через USB, если устройство не было разблокировано и подключено к аксессуарам в течение последнего часа. Эта мера защиты направлена на противодействие цифровым криминалистическим инструментам, таким как Cellebrite и GrayKey, используемым правоохранительными органами. Apple не раскрывает дополнительных деталей о проблеме, но уточняет, что уязвимость была устранена за счёт улучшенного управления состоянием системы. Также компания признаёт, что ошибка могла использоваться......

Похожие новости

+22

+22

+2

+2

+17

+17

+1

+1

Apple откладывает выход iPhone 18 до 2027 года, увеличивая производство iPhone 17

Технологии

1 день назад

Apple тестирует твердотельные кнопки для юбилейного iPhone

Технологии

16 часов назад

Telegram обновляет функции для улучшения работы с ботами и кастомизации контента

Технологии

1 день назад

+22

+22

Кремль не рассматривает меры поддержки бизнеса в условиях ограничений связи

Политика

11 часов назад

+2

+2

Нейросеть Claude ограничивает доступ для пользователей из России

Происшествия

3 часа назад

+17

+17

Сбои мобильного интернета в Петербурге и Ленобласти из-за атаки БПЛА

Происшествия

1 день назад

+1

+1