ХарчевниковИлита

Революция в распространении вредоносного ПО: хакеры научились хранить код в блокчейне Binance. Злоумышленники интегрировали код вируса в смарт-контракт, который навечно сохраняется в открытом доступе и никто не может его удалить. Раньше вредоносные ссылки вели на хостинг, на котором лежал код вируса. Хостинг удалял файл по жалобе, и схема мошенников не работала, так как файл не скачивался. Но теперь с блокчейном это не выйдет. Единственное, что может предпринять Binance — пометить вредоносный контракт, но его содержимое всё равно продолжит распространяться. Хранить код в блокчейне выгодно: децентрализованный и совершенно бесплатный хостинг на годы вперёд. При этом браузер скачивает и запускает его, не оставляя следов и сохраняя анонимность авторов. Новый тип атаки назвали EtherHiding, а как с ним бороться ещё не придумали.

Хабр

Вредоносный код навсегда сохранили в блокчейне Один из старых хакерских трюков — распространять вредоносное ПО под видом обновления браузера. На взломанном сайте размещается плашка с утверждением, что для просмотра нужно обновить браузер. И кнопка для скачивания обновления, как на скриншоте с прошлогодней атаки ClearFake. Таким образом, жертва самостоятельно устанавливает вредоносное ПО на свой компьютер. В прошлом году злоумышленники разработали умный способ защитить вредоносный софт от уничтожения. Они разместили его в децентрализованном анонимном блокчейне. То есть интегрировали код в смарт-контракт, который навечно сохранился в открытом доступе.

godnoTECH - Новости IT

Вредоносный код навсегда сохранили в блокчейне Злоумышленники разработали умный способ защитить вредоносный софт от уничтожения. Они разместили его в децентрализованном анонимном блокчейне. То есть интегрировали код в смарт-контракт, который навечно сохранился в открытом доступе. Раньше хакерский код хранился на хостинге Cloudflare — его можно было удалить или заблокировать. К сожалению, сделать такое с блокчейном невозможно по определению. Хранить код в блокчейне выгодно: децентрализованный хостинг и чтение из него совершенно бесплатны на годы вперёд, пока этот блокчейн сохранит своё существование. Для злоумышленника удобно ещё и то, что браузер скачивает вредоносный код и запускает его, не оставляя следов и не указывая на авторов атаки, которые сохраняют полную анонимность. Специалисты пока не могут найти эффективной защиты от этого. godnoTECH - Новости IT

Похожие новости

+2

+2

+9

+9

+2

+2

+6

+6

Китайские власти удаляют аккаунты блогеров, запрещая демонстрацию роскоши

Происшествия

1 день назад

+2

+2

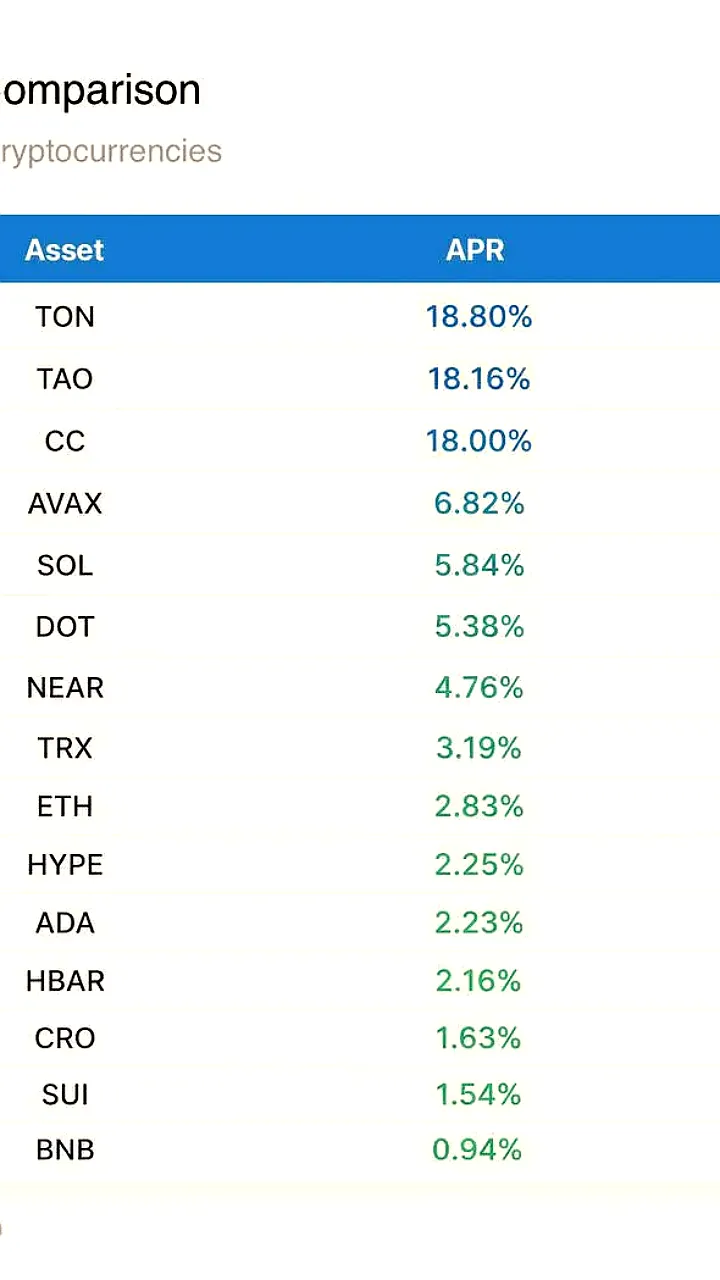

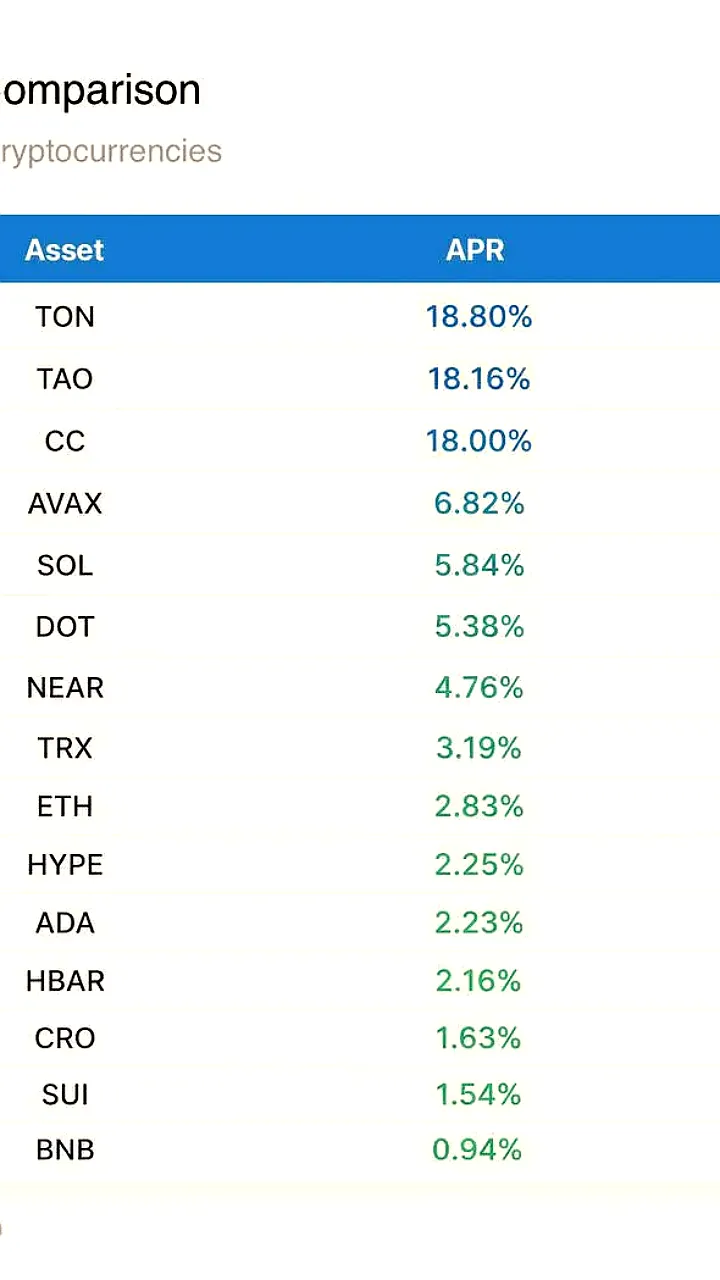

Павел Дуров анонсировал успех TON в стейкинге среди криптовалют

Экономика

1 день назад

В России наблюдаются проблемы с доступом к GitHub

Происшествия

1 день назад

+9

+9

Анализ паролей: 60 паролей взламываются менее чем за час, популярность 'Skibidy' растет

Происшествия

1 день назад

Кофейный фестиваль в Калуге сталкивается с недовольством участников из-за нехватки призов

Происшествия

16 часов назад

+2

+2

Meta отменяет шифрование в Instagram по запросу европейских властей

Происшествия

1 день назад

+6

+6