16 января, 00:00

Обнаружены уязвимости в смартфонах Samsung и браузерах, устранены риски для пользователей

Сила Народа.Братство - Чат

НемеZида Telegram В кодеке Monkey’s Audio APE , используемом на смартфонах Samsung, была обнаружена серьёзная уязвимость, приводящая к выполнению произвольного кода. Проблема, получившая идентификатор CVE-2024-49415 и оценку CVSS 8.1, затрагивает устройства с Android версий 12, 13 и 14. В декабрьском бюллетене безопасности Samsung сообщается, что ошибка в библиотеке «libsaped.so» позволяет удалённым злоумышленникам выполнять код, не требуя взаимодействия пользователя. Проблема была устранена добавлением проверки входных данных. Исследователь Google Project Zero Натали Сильванович, обнаружившая уязвимость, отметила, что атака могла происходить полностью без участия пользователя zero-click , что делало её особенно опасной. Уязвимость активировалась при использовании функции авторасшифровки входящих голосовых сообщений в Google Messages, если включены услуги RCS. По умолчанию эта конфигурация установлена на Galaxy S23 и S24. Проблема заключалась в функции «saped_rec»,орая... Перейти на оригинальный пост

Cyber Media

В сети появилась информация о необычном способе взлома смартфонов Samsung: злоумышленникам достаточно отправить специальное голосовое сообщение через Google Messages, чтобы получить удаленный доступ к устройству. Примечательно, что пользователь может даже не догадываться о происходящем – уязвимость срабатывает без подтверждения или дополнительных действий со стороны владельца.

Fixed.One: новости мира Apple и не только…

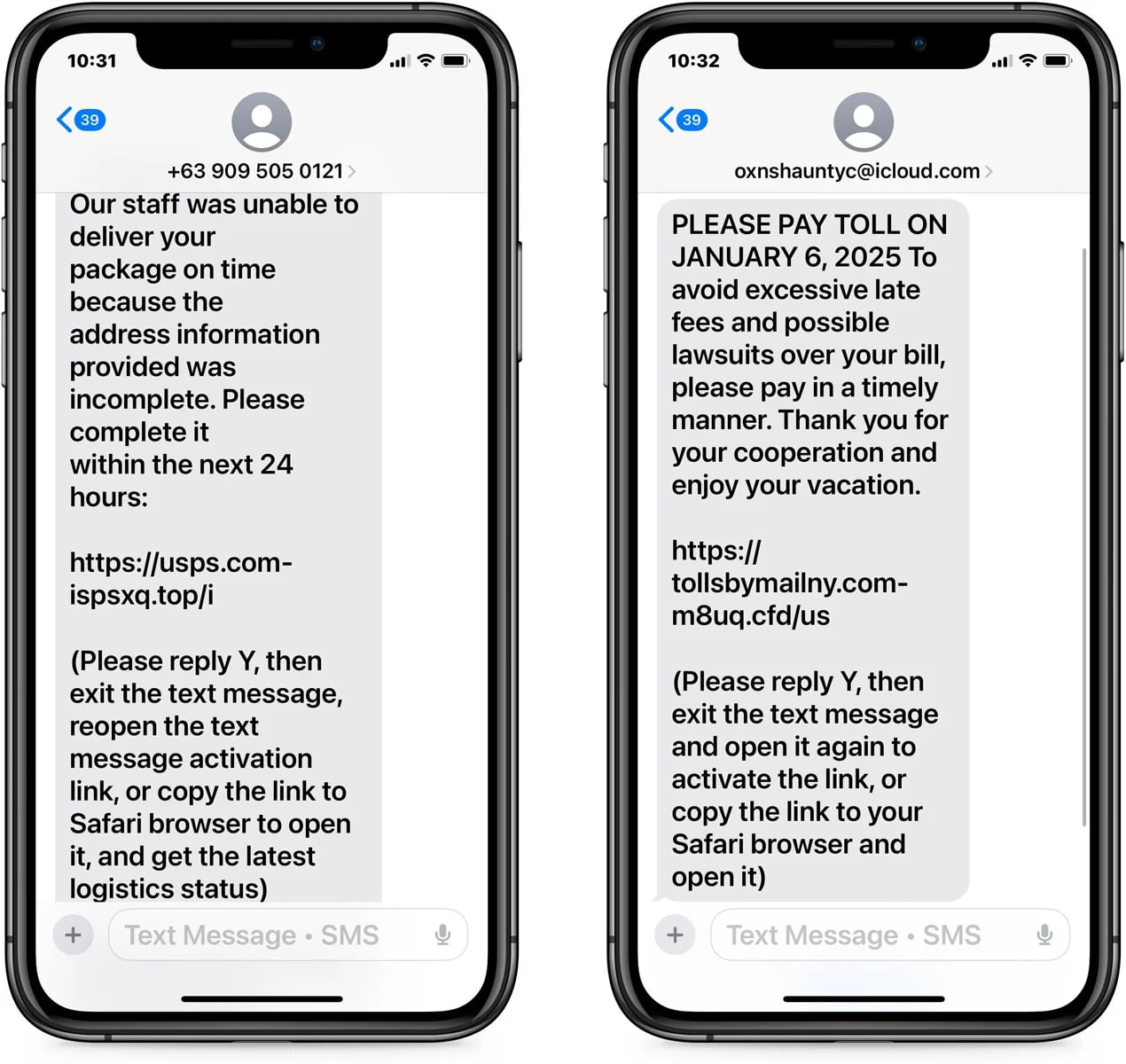

Bleeping Computer пишет о новой тактике злоумышленников, которые пытаются играть на незабытой мышечной памяти пользователей, чтобы обойти защиту iMessage. У нас в России мы пока таких случаев не встречали, но чуем это лишь вопрос времени. Собственно, о чем речь. С некоторых пор Apple по умолчанию делает ссылки, присланные через iMessage с неизвестных номеров, некликабельными. Эта небольшая, но эффективная преграда позволяет отсечь большую часть спама и всяких вредных сообщений. Жулики теперь начали не просто имитировать разные сервисы и службы доставки, но в этих сообщениях просят пользователя как-то коммуницировать с отправителем — чаще всего, ответить сообщением «Да», «Нет» или что-то похожее. После этого iMessage в следующем запуске будет считать, что отправитель станет человеку знакомым и ссылки станут активными. Так что будьте бдительны и родителей тоже предупредите. А то говорят, там уже целые университеты жуликов где-то есть...

SecAtor

Исследователи Google Project Zero выкатили подробности в отношении исправленной Zero-Click уязвимости в Monkey s Audio APE на смартфонах Samsung, которая позволяет реализовать выполнение кода. Уязвимость высокой степени серьезности отслеживается как CVE-2024-49415 и имеет оценку CVSS: 8,1. Она затрагивает устройства Samsung под управлением Android версий 12, 13 и 14. Как пояснили в Samsung, запись за пределами допустимого диапазона в libsaped.so до SMR Dec-2024 Release 1 позволяет удаленным злоумышленникам выполнять произвольный код. Выпущенный в декабре 2024 года патч добавляет надлежащую проверку входных данных. В свою очередь, в Google Project Zero описывают недостаток как не требующий никакого взаимодействия с пользователем для эксплуатации и обнаружили новую интересную поверхность атаки при определенных условиях. В частности, это работает, если Google Messages настроен на RCS, конфигурацию по умолчанию на телефонах Galaxy S23 и S24, поскольку служба транскрипции локально декодирует входящий звук до того, как пользователь взаимодействует с сообщением для целей транскрипции. Функция saped_rec в libsaped.so записывает данные в буфер обмена dmabuf, выделенный службой мультимедиа C2, который всегда имеет размер 0x120000. Хотя максимальное значение блоков на кадр, извлекаемое libsapedextractor, также ограничено 0x120000, saped_rec может записывать до 3 блоков на кадр байт, если байт на выборку входных данных равен 24. Таким образом, файл APE с большим размером блоков на кадр способен сильно переполнить буфер. В гипотетическом сценарии атаки злоумышленник может отправить специально созданное аудиосообщение через Google Messages на любое целевое устройство, на котором включен RCS, что приведет к сбою его процесса медиакодека samsung.software.media.c2 . Обновление Samsung от декабря 2024 года также устраняет другую уязвимость высокой степени серьезности в SmartSwitch CVE-2024-49413, CVSS: 7,1 , которая позволяет локальным злоумышленникам устанавливать вредоносные приложения, пользуясь ненадлежащей проверкой криптографической подписи.

Kaspersky

В новом #kaspersky_securityweek: В смартфонах Samsung обнаружена и закрыта уязвимость, которая в теории позволяла проводить zero-click-атаки без ведома пользователей. Потенциальный злоумышленник мог отправить на целевой смартфон по протоколу RCS специальное аудиосообщение в формате Monkey’s Audio. Попытка встроенного ИИ-сервиса обработать такое сообщение приводила к переполнению буфера. Злоумышленники хитростью заставляют пользователей смартфонов Apple отключать встроенную защиту от фишинга в службе iMessage. Жертва получает фишинговое письмо с автоматически заблокированной ссылкой и инструкцией, как по этой ссылке всё-таки перейти. Устранены критические уязвимости в браузерах Google Chrome и Mozilla Firefox. Ещё две серьёзные уязвимости, которые потенциально могут быть использованы для удалённого выполнения кода, закрыты в Ivanti Connect Secure.

Похожие новости

+5

+5

+29

+29

+7

+7

+14

+14

+2

+2

Meta отменяет шифрование в Instagram по запросу европейских властей

Происшествия

1 день назад

+5

+5

ChatGPT внедряет функцию оповещения близких при угрозе самоповреждения

Технологии

1 день назад

Нейросеть Claude ограничивает доступ для пользователей из России

Происшествия

1 день назад

+29

+29

Обсуждение поддержки бизнеса и новые инициативы на ПМЭФ

Экономика

1 день назад

+7

+7

Распространение птичьего гриппа H5N1 среди коров в США: новые риски и меры мониторинга

Наука

1 день назад

+14

+14

Китайские власти удаляют аккаунты блогеров, запрещая демонстрацию роскоши

Происшествия

1 день назад

+2

+2